导语

日志审计系统需要具备多种采集方式,其中SNMP TRAP就是其中的主流,随着互联网快速发展,安全产品、网络产品等等产品层出不穷,日志审计系统所需要解析的产品种类也逐级增加,日志样本多样性成为了解析日志产品的痛点,之前分享了syslog方式发送数据包,这次将分享SNMP TRAP方式的发包工具。

工具功能描述

本工具通过SNMP TRAP 实现数据包发送,工具可以自定义接收端IP、端口,并且工具默认将使用者电脑IP作为发生端IP,支持自定义团体字、OID,因为在日常中SNMP TRAP发送可能会有多个OID,所以为了满足数据的多样性,工具提供了额外OID及VALUE的配置。

自定义执行次数,该参数决定任务的重复次数。

工具提供了两个SNMP版本的方式,分别为SNMP V1和SNMP V2。

自定义发送速率,默认值为1,工具在发送时将根据任务中的该参数进行每秒N次的发送。

工具提供了三种日志来源方式,分别为 单条自定义日志发送、日志文件读取发送、文件夹所有文件读取发送,基本满足了所有形式的样本读取。

工具提供任务列表,可以添加多个任务,任务执行时状态将显示运行中,执行完成将显示空闲,为满足使用者多种测试场景,多任务执行互不干扰,且左键单击每条任务均可进行指定任务的停止、启动、删除动作。

为方便使用者记录、查看当前程序运行情况及执行历史,工具提供了执行日志展示栏,日志栏内容支持复制、清除。

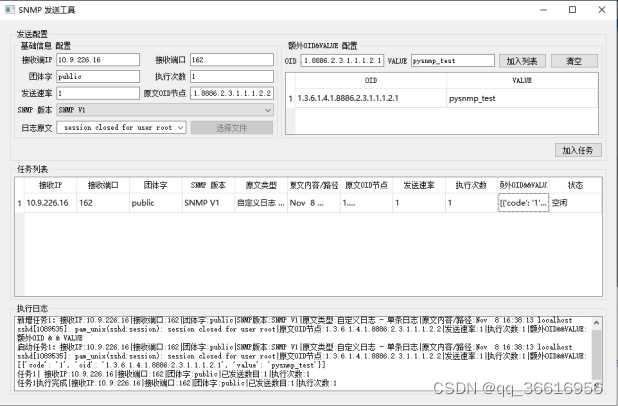

工具截图

例:上图中OID为【1.3.6.1.4.1.8886.2.3.1.1.1.2.2】额外OID和VALUE为【1.3.6.1.4.1.8886.2.3.1.1.1.2.1和pysnmp_test】,原文为【Nov 8 16:38:13 localhost sshd[1089535]: pam_unix(sshd:session): session closed for user root】,通过工具发送最终可以得到日志:【{1.3.6.1.4.1.8886.2.3.1.1.1.2.1=pysnmp_test, 1.3.6.1.4.1.8886.2.3.1.1.1.2.2=Nov 8 16:38:13 localhost sshd[1089535]: pam_unix(sshd:session): session closed for user root}】

工具实现原理

工具以Python3.7为基础语言,主要引入Pyqt5(界面构建)及pysnmp(发包实现)两个模块,通过界面配置将任务数据进行存储在缓存种,并加入到任务List中。

在多任务执行时会将该任务线程加入到线程池中,为保证使用者电脑资源不被过度试用,线程池默认限制为10个,任务被执行配置数据会再次读档,重复函数默认1秒执行一次,重复函数将任务信息总结,传递给pysnmp模块,该模块会将日志整合并发送,代码实现可见下方图片,随后将通过自定义重复函数进行任务的执行。

任务执行或配置错误的信息将详细的展示在日志区域,日志有标识符如 任务1、任务2,可以根据前端的标识与列表的任务相匹配,避免了日志多分类不清楚的问题。

部分实现代码摘抄

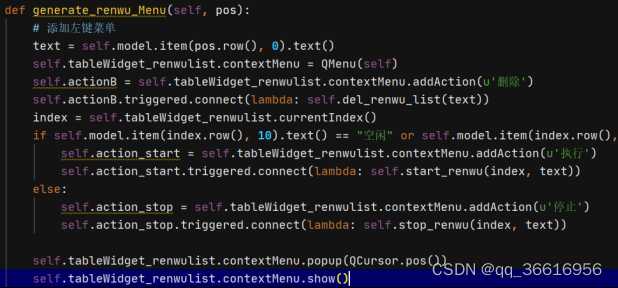

对鼠标左键进行绑定

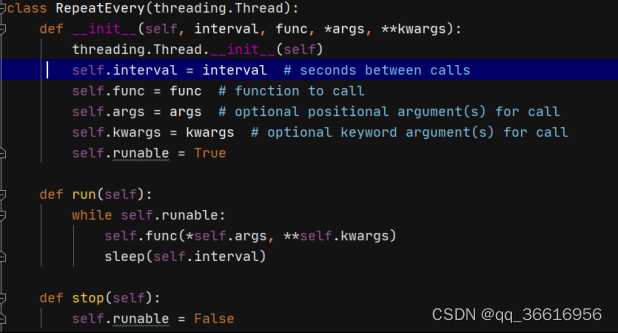

自定义执行函数

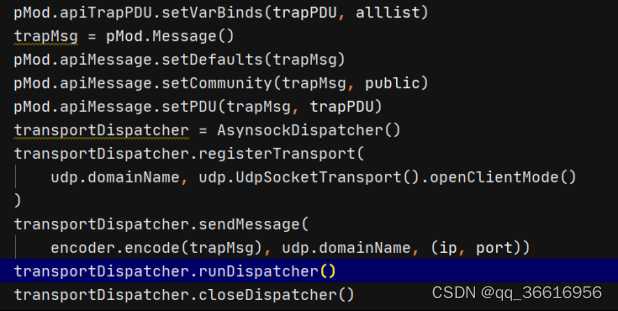

Pysnmp发送数据

今天的文章SNMP TRAP发包工具分享到此就结束了,感谢您的阅读,如果确实帮到您,您可以动动手指转发给其他人。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/26687.html