目录

Ⅰ Web+mab原理介绍

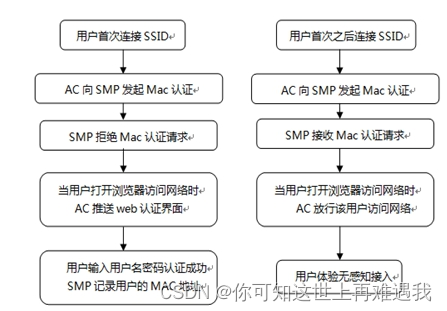

1、WEB+mab快速认证流程简介

Mac认证协议采用终端的MAC地址radius认证,只要在SMP服务器记录了该终端的MAC地址,该终端即可接入网络,认证过程为下图所示:

用户第一次关联SSID时,AC获取用户的MAC地址,AC封装该MAC地址,先到AAA服务器进行MAC认证。如果认证失败,AC记录本次用户认证失败的状态,当用户浏览器访问网络的时候,AC根据用户MAC认证失败的记录,推送web认证界面给用户。如果认证成功,AC记录用户在线状态,不推送web界面给用户,用户可直接上网。

备注:SMP为了解决web用户异常掉线的问题,将MAC信息提供手动变更为自动提交,即用户通过web认证后终端MAC地址将自动提交到系统移动终端列表,如果该web对应的SSID开启了MAB认证,后续用户都将通过MAC认证接入网络。

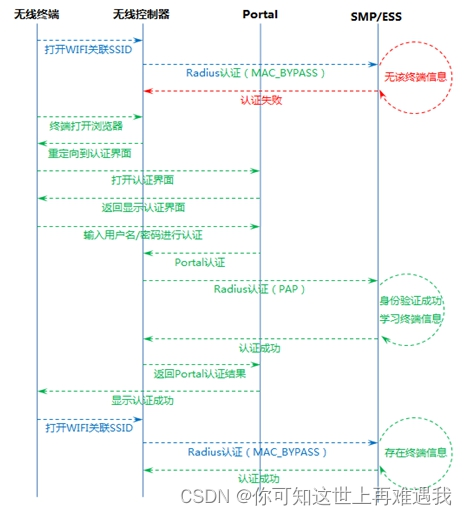

2、WEB+mab快速认证流程详解

(1)上网用户第一次接入网网路时,在移动终端上打开WIFI 连接SSID,无线AC 接收到连接请求后,向SMP/ESS 发起Radius 认证(Mac By Pass 方式),由于移动终端未在SMP/ESS 上注册,所以认证失败;

(2)用户打开终端浏览器输入任意域名或跨网段的地址,无线AC 拦截访问的URL,并自动重定向到Portal 的认证页面,终端根据重定向报文访问Portal服务器,Portal服务器响应用户请求,终端显示认证界面;

(3)上网用户输入正确的用户名、密码进行认证,用户信息通过Portal页面提交到Portal服务器;

(4) Portal 服务器接收到认证请求后,将认证请求通过Portal协议转发给无线AC;

备注:锐捷Portal暂时只支持v1.0版本(由于Portal协议没有对应的RFC每个厂家实现方式有一定差异,在项目实施过程需要注意友商支持的Portal协议属于那种)。

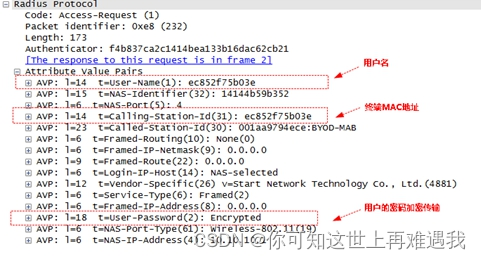

(5)无线AC 接收到Portal下发的用户名和密码后发起Radius认证(PAP 方式)。

(6)SMP/ESS 接收到Radius 认证(PAP),首先校验用户名、密码,如果正确则判断上网用户所在用户组是否启用移动终端绑定功能,如果启用则学习移动终端信息,并返回认证成功给无线AC;

(7)无线AC 将认证结果通过Portal 协议转发给Portal 服务器

(8) Portal 服务器根据认证结果展示结果页面给上网用户;

备注:此时SMP/ESS 已经成功学习到上网用户的移动终端信息,后续用户在关联此SSID时即可通过MAC认证完成用户身份认证。

(9)上网用户下线后再次使用该移动终端打开WIFI 连接SSID,无线接收到连接请求后,向SMP/ESS

发起Radius 认证(Mac By Pass 方式),Radius请求报文中的用户名/密码均为终端MAC地址,由于SMP/ESS 已经学习到该移动终端信息,所以认证成功。

3、功能介绍

MAC快速认证只需要用户首次通过web认证,认证后自动生成移动终端信息,后续终端就可以无感知的接入无线网络,即使第一次web认证用户异常掉线,当无线终端再次关联对应无线网络时可以通过MAC认证,从而达到web用户永远在线。 同时通过MAC认证可以解决部分无线终端(例如无线打印机)无法安装客户端或者无法使用浏览器进行认证的问题。

Ⅱ 配置案例

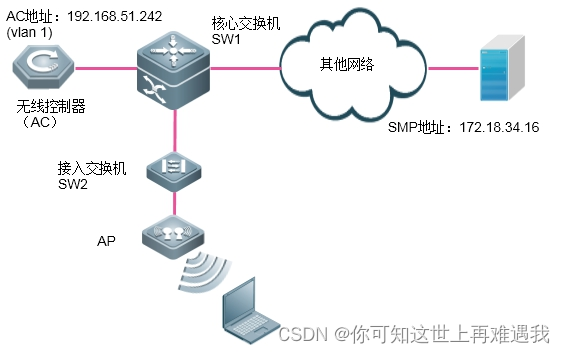

1、组网需求

(1)无线瘦模式;

(2)需要radius设备配合,比如SMP、ESS等。

(3)需要portal服务器配合,比如eportal、SMP等。

2、组网拓扑

3、配置要点

(1)启用web认证和mab认证的AAA

(2)配置radius服务器相关参数

(3)DHCP相关配置

(4)配置portal

(5)在AC对wlan开启web和mab认证功能

(6)配置SNMP服务器

(7)其他配置

4、配置步骤

(1)启用web-auth AAA认证

Ruijie(config)#aaa new-model ——>开启aaa

Ruijie(config)#aaa group server radius smp ——>配置radius组,名称为smp

Ruijie(config-gs-radius)# server 172.18.34.16 ——>配置radius服务器地址

Ruijie(config-gs-radius)#exit

Ruijie(config)#aaa accounting update ——>开启aaa记账更新

Ruijie(config)#aaa accounting network acct-1x start-stop group smp ——>配置记账更新列表,名字为acct-1x,对应的radius服务器是名为smp的服务器组

Ruijie(config)#aaa accounting network acct-web start-stop group smp——>配置记账更新列表,名字为acct-web,对应的radius服务器是名为smp的服务器组

Ruijie(config)#aaa authentication dot1x auth-1x group smp ——>配置dot1x认证列表,名字为auth-1x,对应的radius服务器是名为smp的服务器

Ruijie(config)#aaa authentication web-auth auth-web group smp ——>配置web认证列表,名字为auth-1x,对应的radius服务器是名为smp的服务器

(2)配置radius服务器相关参数

Ruijie(config)#ip radius source-interface vlan 1 ——>使用vlan1 地址与radius对接

Ruijie(config)#radius dynamic-authorization-extension enable ——>配置AC支持radius扩展属性,用于踢用户下线(11.x版本默认开启,11.x无需配置)

Ruijie(config)#radius-server host 172.18.34.16 key ruijie——>配置radius服务器KEY及IP

Ruijie(config)#radius-server attribute 31 mac format ietf ——>【可选配置】如和我司的ESS对接或者和其他厂商对接出现无法踢用户下线的情况,可以尝试调整MAC格式

(3)DHCP相关配置【可选配置】

Ruijie(config)#ip dhcp snooping ——>开启dhcp snooping

Ruijie(config)#dot1x valid-ip-acct enable ——>11.X命令,开启功能:sta必须先通过DHCP获取地址才可以上线,如果静态配置IP地址,那么上线一段时间后就会被踢下线(因为AC没有检测到dhcp不会发送记账开始报文)。必须配合dhcp snooping使用。

Ruijie(config)#interface gigabitEthernet 0/1

Ruijie(config-if-GigabitEthernet 0/1)#ip dhcp snooping trust ——>将连接DHCP服务器接口开启信任,如果用户的DHCP在AC上则不用配置该命令

Ruijie(config-if-GigabitEthernet 0/1)#exit

(4)配置portal

Ruijie(config)#web-auth portal key 123456 ——>portal服务器密钥:123456(密码后面不能有空格),只支持配置一个portal ke

11.X版本portal服务器配置方法:

Ruijie(config)# web-auth template web-url v2—–>配置web认证模板,可以进一步进行web认证的相关配置

Ruijie(template.eportalv2)#ip 172.18.34.16—–>配置potal服务器的ip地址

Ruijie(template.eportalv2)#url http://172.18.34.16/smp/commonauth—–>配置二代web认证信息,portal名字为web-url,portal 的ip地址是172.18.34.16。url地址需要根据portal设备上的说明为准。

Ruijie(template.eportalv2)#exit

(5)在AC对wlan 1 开启web和mab认证功能

Ruijie(config)#wlansec 1

Ruijie(config-wlansec)# web-auth portal web-url ——>调用二代web认证portal 【必选配置】

Ruijie(config-wlansec)# web-auth authentication v2 auth-web ——>配置web认证调用的认证列表 【必选配置】

Ruijie(config-wlansec)# web-auth accounting v2 acct-web ——>配置web认证调用的记账列表 【必选配置】

Ruijie(config-wlansec)# webauth ——>开启web认证 【必选配置】

Ruijie(config-wlansec)# dot1x-mab ——>开启mab认证 【必选配置】

Ruijie(config-wlansec)# dot1x authentication auth-1x——>配置dot1x(MAB)认证调用的认证列表 【必选配置】

Ruijie(config-wlansec)# dot1x accounting acct-1x ——>配置dot1x(MAB)认证调用的记账列表 【必选配置】

Ruijie(config-wlansec)# exit

(6)配置SNMP服务器

Ruijie(config)#snmp-server enable traps

Ruijie(config)#snmp-server community ruijie rw ——> 与radius(比如SMP、ESS)上的团体字一致

(7)其他配置

Ruijie(config)#http redirect direct-arp 192.168.51.1 ——>没有配置arp-check情况下,可以不配置网关arp直通;如果有配置arp-check,且非11.1(5)b8p3以及11.1(5)b9p5及之后版本,则必须开放无线用户网关arp(让无线客户端可以发起http请求)。详情请参见无线安全功能-防ARP欺骗功能章节。

Ruijie(config)#end

Ruijie#write ——>保存配置

(8)SMP相关配置

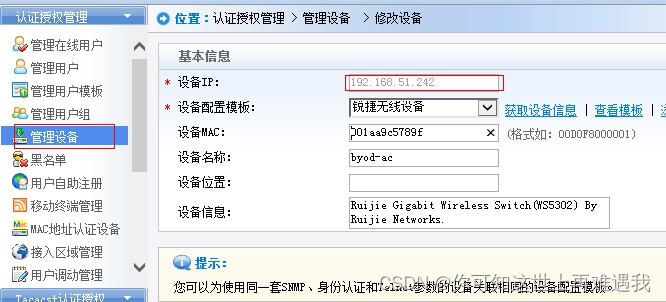

1】添加无线控制器,系统中添加无线控制器,【身份认证管理】-【管理设备】-【添加】(添加无线设备之前需要修改无线设备模版中的相关参数如radius key、portal key等参数)

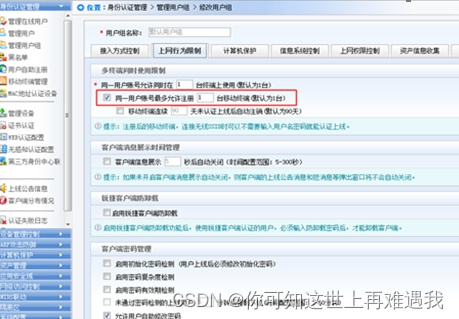

2】开启移动终端MAC地址自动添加功能,【身份认证管理】–【管理用户组】–【上网行为限制】–【勾选“同一账号最多允许注册xx台移动终端】

备注:如果用户对应的用户组未勾选该选项,用户通过web认证后不会自动提交用户终端信息,后续用户依然需要通过web进行身份验证。通过该选项可以实现基于同一SSID的用户 部分可以实现MAC快速认证部分必须使用web认证。

5、配置验证

(1)终端第一次连接无线,打开浏览器,在地址栏中 输入一个域名 或者 一个跨网段的IP地址(推荐) ,回车后将可以看到一个web认证页面出现,输入用户名密码,点击登录。

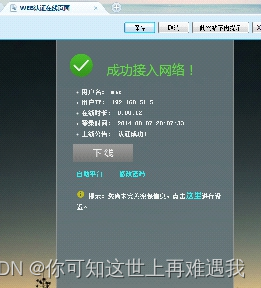

(2)认证成功界面显示信息如下:

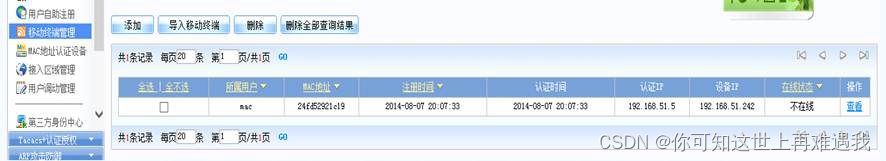

(3)查看注册的移动终端,用户组开启注册移动终端之后,所属该用户组的用户web认证之后,自动注册移动终端信息。移动终端信息中包含与帐号的对应关系,后续用户通过MAC认证后在线信息显示的依然为移动终端中对应的用户帐号并非终端的MAC地址。注册移动终端是为了后续MAC认证能够通过,不再需要通过web认证进行身份校验。

(4)断开MAB无线连接或者禁用无线网卡,等待几分钟后重新关联MAB对应的SSID,打开浏览器就可以正常上网,不用再进行web认证。

Ruijie#show dot1x summary

ID MAC AddressUsernameInterface VLANAuthen-State Backend-State User-Type Online-Duration

———- —————————— ——— —————— ————- ——— —————-

7424fd.5292.1c1924fd52921c19Ca11Authenticated Idlestatic 0days 0h 2m 1s

Ⅲ 常见问题

1、11.x mab无感知认证 能支持跨ac漫游吗? 如果可以 漫游的时候会重认证吗?

11.x 可以支持跨ac漫游; AC上只要有认证数据,不会发起重认证,无需重认证。

2、Web+Mab快速认证,是否支持本地账号?

不支持本地账号,需要有radius服务器,我司radius是SAM或者SMP/ESS。

3、web+mab认证如果服务器超时是否还会弹出认证页面?

mab检测超时后,会直接触发web认证,用户感知上会有url跳转 ,但是因为服务器不通所以页面可能会出不来 。

Ⅳ 常见故障

1、MAB+Web无感知重复弹portal页面

1)故障现象

WLAN部署MAB与Web无感知认证,sta第一次通过Web认证上线开户后,快速上下线时依旧出现弹portal页面情况

2)故障可能原因

服务器响应停止计费报文太慢,而在响应停止计费报文前sta进行了http重定向,导致sta新上线时不进行MAB认证,浏览器访问网络时弹出portal页面

具体机制:

1.服务器处理完下线报文前,不允许sta上线机制:

sta快速上下线包含下线再上线过程,下线时发停止计费报文到服务器,上线时发认证请求报文到服务器,两个报文的间隔很短,服务器多线程处理下线和上线报文,存在先处理上线(认证请求)报文,后处理下线报文情况,这种情况下,sta在AC上线后,服务器没有在线用户表项.为解决服务器这个时序问题,在sta上线前检查该sta的下线报文是否已经响应,如果没有响应,不允许sta进行MAB认证,收到下线响应报文后再认证.

2.MAB与Web认证唯一性机制:

老版本MAB与Web无感知认证机制没有唯一性机制,存在sta可能同时进行MAB认证和Web认证,为解决这一问题.因此AC实现了唯一性机制,即进行了MAB认证就不允许Web认证,进行了Web认证,就不发起MAB认证;

基于以上机制,sta快速上下线时,如果服务器响应下线报文太慢,sta新上线时暂不允许进行MAB认证,而sta在等待服务器响应停止计费报文期间发了http流(目前很多终端关联上wlan后会自动发很多后台http流)到AC,对于AC来说,sta已经进行了web认证,所以收到服务器的停止计费响应报文后不发起MAB认证,sta使用浏览器访问网络时,会弹出Portal页面。

3)故障处理步骤

步骤1、检查MAB认证是否开启了计费功能

查看sta原先关联的Wlan是否开启了计费功能,如果没有开启,不会出现前面描述的故障情况;

步骤2、sta快速上线后查看AC上是否进行了Web认证

sta快速上线后,show web-auth user all查看是否有sta的表项,同时show dot1x mab查看MAB与Web唯一性机制的数据库中是否有该sta的mac表项,而且type是web-auth,如果都有,说明sta新上线后进行了重定向;

步骤3、确认服务器响应sta下线报文是否正常

AC上联口镜像Radius报文,查看acct-stop报文响应是否正常;

步骤 4、用户表现残留(show web-auth user 能看到终端处于未认证状态),可以修改防抖动时间为1s,则用户离开无线网络后,web认证表象立马删除。再次接入则会发起MAB快速认证。

WS(config)#wlansec 1

WS(config-wlansec)#webauth prevent–jitter 1

WS(config-wlansec)#end

WS#write

快速测试方法(将用户web认证表象和关联表象手动删除):

WS#clear web-auth user ip x.x.x.x

WS#config terminal

WS(config)#ac-controller

WS(config-ac)#client-kick H.H.H

2、 web+mab认证mab未生效

【网络环境】

无线做mab+web认证与SMP对接

【故障现象】

用户初次web认证后,再次登录仍然需要进行web认证操作

【分析过程】

1、mab+web认证中出现再次登录仍需web认证时,怀疑有如下原因:

(1)AC配置错误,未正确配置无感知配置(如未配置dot1x的认证方法,在使用的不是default的认证方法时wlansec下未调用dot1x的认证方法);

(2)用户下线后AC上关联表项未老化,导致AC未发起无感知认证请求;

(3)用户手动在认证页面上点击下线,之后未断开无线网络;

(4)服务器配置不正确导致被拒绝(如服务器没有启用mab无感知认证);

2、通过AC上联口抓包发现,用户再次上线时AC未发起无感知认证请求,查看配置对应认证服务器配置正确无问题,检查配置发现该wlansec的web防抖时间配置为默认时间(300s),show ac-config client查看关联表项发现该用户在在线时长不对,为测试连接之前就在线的。判断该用户可能是在web界面上手动点击下线按钮后,并未离开无线网络,导致AC不发起mab认证请求。

【故障总结】

在mab+web认证场景中,用户首次通过web认证后再次连接mab未生效,较为常见的原因有:

(1)用户下线后关联表项未老化,AC认为用户还关联在上面,此时AC不会发起无感知认证请求;

(2)用户手动在web界面上点击下线,终端并未断开无线网络,AC认为用户还关联在上面,此时AC不会发起无感知认证请求;

(3)服务器配置不正确导致被拒绝(如服务器没有启用mab无感知认证);

用户下线后表项未老化,即为用户断开后show ac-config client上还有用户的表项,这时候用户在此连接上来,ac认为该终端并没有断开无线,而不发起mab无感知,可以通过主动踢用户下线,或者通过合理设置防抖时间(mab+web场景建议关闭防抖)来规避改问题;用户手动在web界面上点击下线,实际未断开无线网络,用户没有重新连接无线,并不会触发AC发起mab认证请求,导致终端认为无感知未生效;服务器配置不正确导致的mab失败,一般在日志中可以看到aaa reject的日志信息。

附:

1、 无感知排查常用命令:

(1)瘦ap架构踢用户下线命令:

Ruijie(config)#ac-controller

Ruijie(config-ac)#client-kick h.h.h(用户mac)

使用Ruijie#show ac-config client | include h.h.h确认是否还有该终端表项

(2)胖ap架构踢用户下线命令:

Ruijie(config)#wids

Ruijie(config-wids)#kickout client h.h.h(用户mac)

Ruijie#show dot11 ass a | include h.h.h确认是否还有该终端表项

(3)关闭web防抖

Ruijie(config)#wlansec x

Ruijie(config-wlansec)#webauth prevent-jitter 1(设置防抖动时间≤2s表示关闭防抖)

2、无感知成功与失败的报文即日志信息:

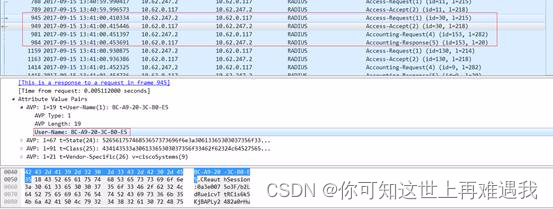

认证成功报文,mab认证以终端mac地址作为用户名进行认证(默认AC发给服务器的mac格式为aaaabbbbcccc的格式,可以使用dot1x mab-username upper/format {with-3hyphen| with-colon | with-dot | with-hyphen }修改);

用户无感知上线成功日志:

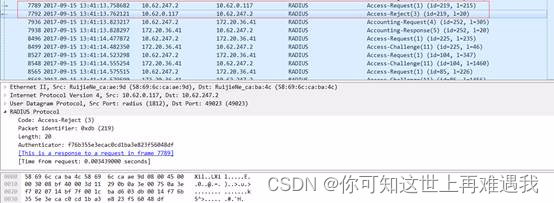

用户无感知被服务器拒绝报文:

3、 BYOD MAC快速认证,ESS上无用户的MAC信息

1)、故障现象

WS5302 客户反映BYOD方案MAC快速认证后ESS无相关用户的MAC信息记录。网络环境:出口–核心–AC–ESS认证

2)、处理步骤

(1)检查配置是否有有问题—–没问题

(2)查看无线用户的位置是否正确,正确查看的地方是【身份认证管理】—【移动终端管理】–【移动终端查询】,很容易误认为是在,【身份认证管理】—-【MAC地址认证设备】那边

(3)检查SMP/ESS上面是否开启“移动终端MAC地址自动添加功能”,【身份认证管理】–【管理用户组】–【上网行为限制】–【勾选“同一账号最多允许注册xx台移动终端】—已勾选

(4)查看设备配置模板是否选择“锐捷无线设备”。位置在【身份认证管理】–【管理设备】–【设备管理模板】–【管理设备配置模板】–【查看设备配置模板】—-客户选择的是“锐捷有线设备”,修改为“锐捷无线设备”后,问题解决

3)、故障解决

在【身份认证管理】–【管理设备】–【设备管理模板】–【管理设备配置模板】–【查看设备配置模板】—-客户选择的是“锐捷有线设备”,修改为“锐捷无线设备”后,问题解决

4)、故障总结及注意

(1)如果能够正常认证成功,说明AC配置没问题,需要检查ESS/SMP的配置,可以请教软件组同事

(2)查看无线用户的位置是否正确,正确查看的地方是【身份认证管理】—【移动终端管理】–【移动终端查询】,很容易误认为是在,【身份认证管理】—-【MAC地址认证设备】

4、BYOD MAC快速认证,每隔15分钟掉线

1)、故障现象

无线BYOD web、mac快速认证,客户端15分钟后被下线

2)、故障可能原因

记账更新没有开启

3)、处理步骤

ESS或者SMP上开启了记账更新,而AC上没有开,需要在AC和ESS上同时开启记账更新功能。

4)、故障信息收集

在AC上开启记账更新之后问题解决(aaa accounting update)

5)、故障总结及注意

记账更新的作用

(1)用户发送的记账开始报文或者记账结束报文可能丢失,记账更新可用来保活

(2)NAS设备挂死或者掉电无法发送记账结束报文,造成用户在线信息挂死

记账功能的作用

(1)用户上线线信息需要通过记账开始、记账结束报文进行创建和删除,如不开启记账功能用户在线信息将无法更新

(2)MAC认证、802.1x认证中用户IP地址通过记账开始报文进行上传

5、BYOD MAC快速认证和1x认证,两种认证方式都会出现终端每隔5分钟掉线,服务器上显示终端ip地址全0

1)、故障现象

BYOD解决方案中,MAC快速认证和1X认证,终端是静态IP地址,无线用户每隔5分钟掉线

2)、故障可能原因

AC没有发起记账开始报文,导致终端5分钟用户下线。

3)、处理步骤

(1)查看log,有这样的日志信息

10.x日志:

*Feb 13 15:00:55: %AAA-6-USER_AUTH_PASSED: User authenticated. Username: 744431_744431-1.

*Feb 13 15:00:56: %DOT1X-6-USER_ONLINE: User Authenticated: MAC Address a44e.3189.3b5c, AP Name GZ-QJD01-OPR-F01-AP4, base radio MAC 5614.4b6f.d236, User Name 744431_744431-1, SSID CITICBANK-OPR.

*Feb 13 15:05:59: %DOT1X-6-OFFLINE: User(a44e31893b5c) is offline. reason: no dhcp ack detected.

11.x日志:

*Jul 28 07:36:09: %DOT1X-6-OFFLINE: User(d8bb.2cd5.31ba) is offline. reason: no valid ip.

*Jul 28 07:36:09: %APMG-6-STA_DEL: Client(d8bb.2cd5.31ba) notify: leave AP (CX-NJ-11F-W-WLN-RGAP720-1).

(2)设备有配置dot1x dhcp-before-acct enable,该功能要依赖DHCP snooping ,但是终端是静态IP地址不能产生DHCP报文,snooping表项没有数据,所以AC没有办法发出account报文,5分钟后掉线。对于10.x和11.x解决方案有些不同,详见 故障解决 章节。

4)、故障解决

解决方案1:去掉dot1x dhcp-before-acct enable(11.x需要去掉的命令为dot1x valid-ip-acct enable)之后,问题解决,由于是静态地址,记账报文无法获取终端ip地址,所以服务器上会出现终端ip地址为0的现象。

解决方案2:11.15b8p3及之后版本,去掉dot1x valid-ip-acct enable后再配置dot1x get-static-ip enable,可以解决终端5分钟下线和服务器上ip地址为0的问题。

说明:

对于终端dhcp获取地址的场景,如果配置了dot1x dhcp-before-acct enable(11.x需要去掉的命令为dot1x valid-ip-acct enable),但是没有配置dhcp snooping,也会出现终端5分钟下线的故障现象。

5)、故障总结及注意

(1)该问题用到的场景是802.1x认证,mab认证。

(2)无线中终端使用静态IP地址,需要将该静态IP 地址上传给服务器时,11.1(5)b8p3版本开始,可以通过配置dot1x get-static-ip enable实现(IP 地址是通过记账报文上传给服务器的,另外使用静态 IP 地址,会没有终端识别信息)。

(3)对于用户自动获取ip地址的,如果没有开启ip dhcp snooping和dot1x dhcp-before-acct enable(11.X命令为dot1x valid-ip-acct enable),设备不会等终端获取到ip地址后才发起记账开始报文,认证成功后就发送记账开始报文了,在SMP上查看不到用户的IP地址或者IP地址为全0,所以在BYOD动态获取地址的环境下,建议把这两条命令都敲上,开启了dhcp snooping之后需要在AC的上联口设置为trust口。(由于很多服务器也校验记账更新报文的ip地址,等到服务器收到有ip地址的记账更新报文后也会更新在线用户表项里面的ip地址,所以也可能出现开始的时候终端没有ip地址,过一段时间后又有ip地址的现象,取决于服务器的机制)。

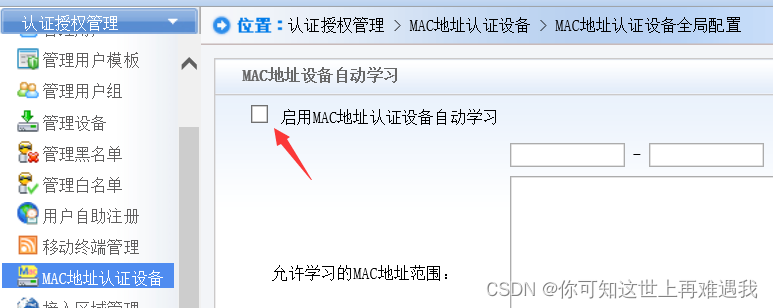

故障扩展:WS6008 ESS 无感知部署,部分终端5分钟就会断开重连,排除上述故障原因。snooping开启了,但是ess配置了地址下发,导致设备不会学习snooping表项,五分钟下线。ess去掉地址下发后,问题解决。关于终端连接就可以上网不用认证,是ess上面开启了mac地址自动学习,勾选去掉后问题解决。

6、 WS SAM 部署无感知,用户不需要认证即可上网,SAM上无此用户的mac记录

1)、故障现象

WS SAM 部署无感知,用户不需要认证即可上网,SAM上无此用户的mac记录

2)、处理步骤

sam上设置了终端的绑定mac数量为1,且已绑定了手机的mac,笔记本的没有绑定。正常情况下笔记本连接对应的无感知信号的时候,会进行二代web认证。

现在的问题是笔记本连接无线信号后,不会弹出认证页面,直接就可以上外网了。show web-auth user all和show dot1x sum都没有笔记本终端,show ac-c c才会看到笔记本无线终端。没有部署web和1x免认证用户,笔记本的mac地址没有在sam上的移动终端管理里面注册过。

3)、故障解决

经过排查发现AC配置了二代web认证逃生功能:

web-auth portal-escape

web-auth portal-check interval 3 timeout 3 retransmit 10

且portal服务器当前为不可用状态,无线web认证的用户就web认证逃生了,是正常现象。等服务器恢复正常后,重新验证,无线笔记本终端需要web认证。

4)、故障总结及注意

AC开启web认证逃生后,show web-auth user all是可以看到逃生用户的表项的,显示的是online状态。

AC对接SMP ESS做无感知出现第一次也不用web认证就可以直接上网,还有可能是SMP启用MAC地址认证设备自动学习导致的问题,关闭后即可正常。如下的勾选不能勾上。

今天的文章esp8266wifi模块_esp8266wifi模块分享到此就结束了,感谢您的阅读。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/83383.html