介绍

ARP(地址解析协议)是一种网络协议,用于将IP地址映射到相应的物理硬件地址,如MAC地址。ARP的主要目的是在局域网(LAN)上解决IP地址和硬件地址之间的映射关系,以便实现数据包的正确传递。

ARP(地址解析协议)位于OSI(开放系统互联)模型的第二层,即数据链路层。数据链路层负责在物理网络上提供可靠的数据传输,并处理物理地址(MAC地址)的分配和解析。

工作方式

-

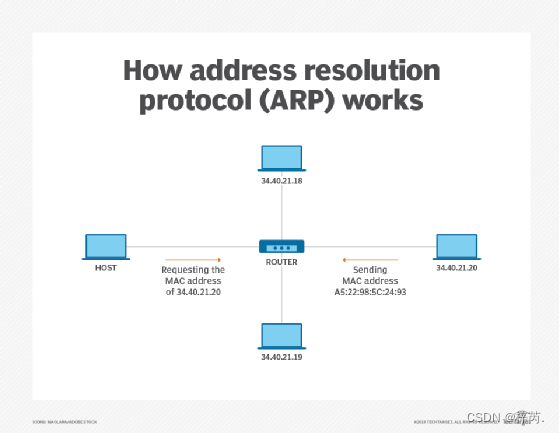

ARP请求: 当设备需要将IP地址映射到MAC地址时,会在本地网络发送ARP请求。ARP请求包含了目标IP地址,但不知道对应的MAC地址。

-

本地广播: 发送ARP请求的设备会将请求广播到网络上的所有设备。ARP请求目的是找到特定IP地址对应的MAC地址,而广播可以确保所有设备都能接收到请求。

-

ARP响应: 拥有目标IP地址的设备收到ARP请求后,会回应一个ARP响应,其中包含自己的MAC地址。其他设备收到响应后,就知道了目标IP地址与MAC地址的映射关系。

-

ARP表更新: 发送ARP请求的设备收到响应后,将目标IP地址和对应的MAC地址添加到本地的ARP表中,以便将来的通信中能够直接使用已知的映射关系,而无需再次发送ARP请求。

功能

-

地址解析: ARP的主要功能是解析(映射)IP地址和MAC地址之间的关系。这使得设备在发送数据包时能够知道目标设备的物理地址。

-

动态学习: ARP是一种动态学习协议,因为设备在需要时才会发送ARP请求,而不是提前知道所有设备的映射关系。这种动态学习使得网络能够适应设备的变化和动态性。

-

局域网通信: ARP主要用于在局域网内部进行通信。解决了在同一网络上两台设备之间的IP地址和MAC地址映射问题。

-

缓存: 设备会将最近解析的IP地址和MAC地址映射关系缓存在本地的ARP表中,以提高通信效率。这样就不必每次都发送ARP请求,除非ARP表中的映射关系已经过期或不存在。

ARP在局域网中扮演着重要的角色,确保设备能够正确地通信,并动态适应网络拓扑的变化。

ARP和交换机是局域网中的两个关键组件,协同工作实现有效的数据通信。

ARP在与交换机的配合:

-

交换机的学习: ARP请求是以广播形式发送到整个局域网的,交换机能够学习每个端口上连接设备的MAC地址。当交换机接收到ARP请求时,会学习源设备的MAC地址,并将该地址与源设备所在的端口关联起来。

-

ARP响应的传递: 目标设备收到ARP请求后,会发送ARP响应,其中包含自己的MAC地址。这个ARP响应也是广播发送的,由于交换机已经学习源设备的位置,只会将这个响应发送到需要的端口,而不是整个网络。

-

交换机的转发: 一旦交换机学习了目标设备的MAC地址,将此信息存储在其MAC地址表中。以后,当源设备要与目标设备通信时,交换机将根据MAC地址表找到目标设备所在的端口,并仅将数据帧转发到该端口,而不是广播到整个网络。

交换机的工作

-

MAC地址表: 交换机维护一个MAC地址表,记录了每个端口连接的设备的MAC地址。这个表通过学习过程动态构建,使得交换机能够知道哪个MAC地址在哪个端口上。

-

转发决策: 当交换机收到数据帧时,会查找MAC地址表,找到目标MAC地址对应的端口。然后,交换机只将数据帧转发到与目标设备连接的端口,而不是广播到整个网络。

-

无碰撞的通信: 交换机使用基于MAC地址的转发,因此不同设备之间的通信可以在不同的端口上并行进行,避免了冲突和碰撞,提高了网络性能。

ARP和交换机协同工作,设备能够在局域网内有效地寻找和通信,同时通过学习和转发机制提高了网络的效率。这种配合有助于确保数据在局域网中的快速、可靠传输。

注: 交换机的ARP表大小和更新策略因厂商和型号而异。一般,ARP表的大小和交换机的硬件设计和性能相关。ARP表的更新周期和具体策略可根据具体设备查看产品手册。

安全风险

其中主要的问题包括ARP欺骗(ARP Spoofing)和ARP缓存投毒(ARP Cache Poisoning)。

以上攻击可能会导致网络中的数据流量被劫持、中断或篡改。

-

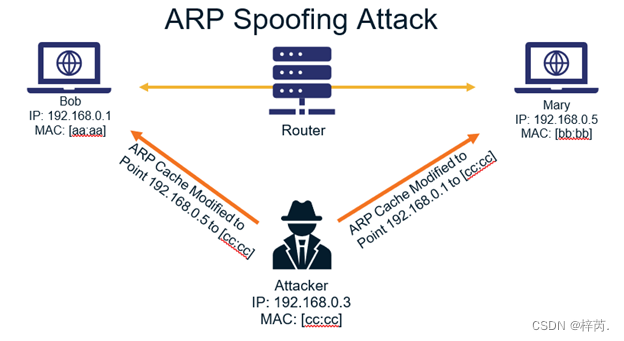

ARP欺骗(ARP Spoofing): 攻击者发送虚假的ARP响应,欺骗网络中的设备将其MAC地址与目标IP地址相关联。这样攻击者能够截取、修改或丢弃通过他们的设备的流量。

- 对策:

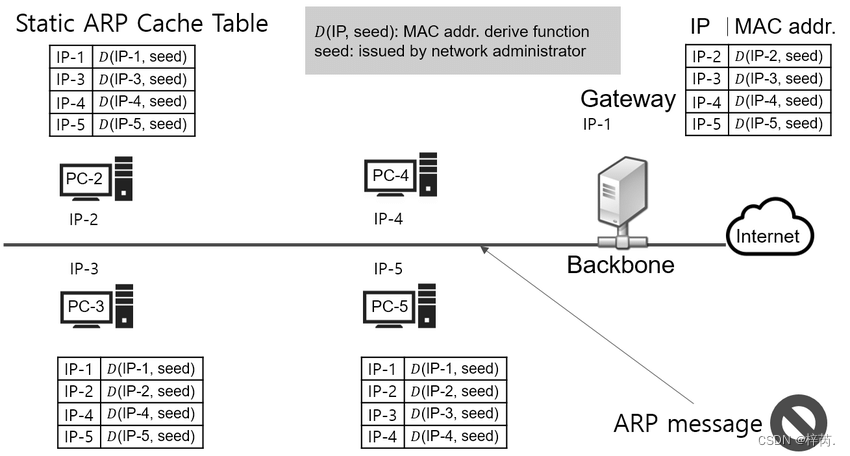

- 静态ARP表: 静态配置重要设备的ARP表,限制动态学习。

- ARP检测工具: 使用ARP检测工具监测异常的ARP活动,及时发现欺骗攻击。

- 端口安全设置: 交换机上的端口安全设置可以限制同一端口上的MAC地址数量,减少欺骗的可能性。

- 对策:

-

ARP缓存投毒(ARP Cache Poisoning): 攻击者发送虚假的ARP响应,将错误的MAC地址映射到合法的IP地址,使目标设备的ARP缓存被篡改。

- 对策:

- 静态ARP表: 静态配置网络中的设备,限制对ARP缓存的动态修改。

- ARP防火墙: 使用ARP防火墙可以检测和阻止恶意的ARP请求和响应。

- 网络监控: 实时监控网络流量,检测异常的ARP活动。

- 对策:

-

双重MAC攻击: 攻击者在网络中使用两个具有相同IP地址但不同MAC地址的设备,导致混淆和网络不稳定。

- 对策:

- 端口安全设置: 交换机上的端口安全设置限制同一端口上的MAC地址数量,减少双重MAC攻击的可能性。

- 网络监控: 定期监控网络,识别并响应异常的MAC地址活动。

- 对策:

……

补充

-

ARP请求的广播: ARP请求是通过广播发送的,整个网络中的设备都会收到这个请求。可能会引发网络流量管理和性能方面的考虑。

-

ARP缓存超时: ARP表中的条目有一个超时机制。如果设备长时间没有与某个IP地址通信,相关的ARP缓存条目可能会过期。可能会导致在重新通信之前需要进行新的ARP解析。

-

Proxy ARP: 有些网络设备支持Proxy ARP,允许设备代理响应其他设备的ARP请求。在特殊网络架构中可能会用到。

数据链路层其他协议:

-

以太网协议(Ethernet): 用于在物理网络上传输数据帧的协议。

-

PPP协议(Point-to-Point Protocol): 用于在点对点连接中进行数据传输,例如在拨号连接中使用。

-

VLAN(Virtual LAN): 允许网络管理员将设备划分为逻辑上的不同网络,即虚拟局域网。

-

MAC地址: 每个网络设备都有唯一的MAC地址,用于在局域网中标识设备。

网络安全的综合考虑:

-

加密通信: 在网络层以上使用加密协议(如TLS/SSL)可以确保数据在传输过程中加密。

-

网络监控和入侵检测系统: 实时监控网络活动,可以使用入侵检测系统来识别和响应潜在的安全威胁。

-

身份验证: 设备身份验证,确保只有授权的设备能够参与网络通信。

Ending

~喜欢的话,请收藏 | 关注(✪ω✪)~

~万一有趣的事还在后头呢,Fight!!(o^-^)~”☆ミ☆ミ~……

今天的文章arp分析_如何防止arp攻击分享到此就结束了,感谢您的阅读。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/83384.html