目录

前言:买了《内网安全攻防》这本书已经很久了,但是迟迟没有开始阅读。在平时的学习中,总会听到内网相关的词,奈何对其意思我也没有认真了解过。但是内网渗透作为渗透测试一个很重要的环节是不能不去学的,所以还是借助《内网安全攻防》这本书从0开始学内网吧!我也会把自己的学习笔记更新在这里,一是方便自己查阅和回顾,二是希望可以通过这个平台与各位学安全的小伙伴进行分享和交流。

那这次我们就从内网基础知识开始吧!

这次呢,我主要是学习并总结了内网相关的名词

0x01.内网

内网也指局域网( Local Area Network ,LAN),是指在某一区域内由多台计算机互连而成的计算机组,组网范围通常在数千米以内。在局域网内,可以实现文件管理、应用软件共享、打印机共享、工作组的的日程安排、电子邮件和传真邮件服务等。

内网是封闭的,可以由办公室内的两台计算机组成,也可以有一个公司内大量的计算机组成。

0x02.工作组

首先我们要知道工作组和域是不同的两个概念。

当成千上万个计算机互连组成局域网,若不对其进行分组,网络状况将会十分混乱。为了解决这一问题,就提出了工作组(Work Group)这一概念。将不同的计算机按功能或者部门分别列入不同的工作组,比如分成”技术部”工作组、“财务部”工作组,“行政部”工作组等。如果想要访问某个部门的资源,只需在网络里双击该部门的工作组名,就可以看到该部门下所有的计算机了,现在相比之前的网络状况就有序了很多。

工作组没有集中管理作用,工作组里所有计算机都是对等的,没有服务器和客户机之分,因此工作组网络也称为对等网络。

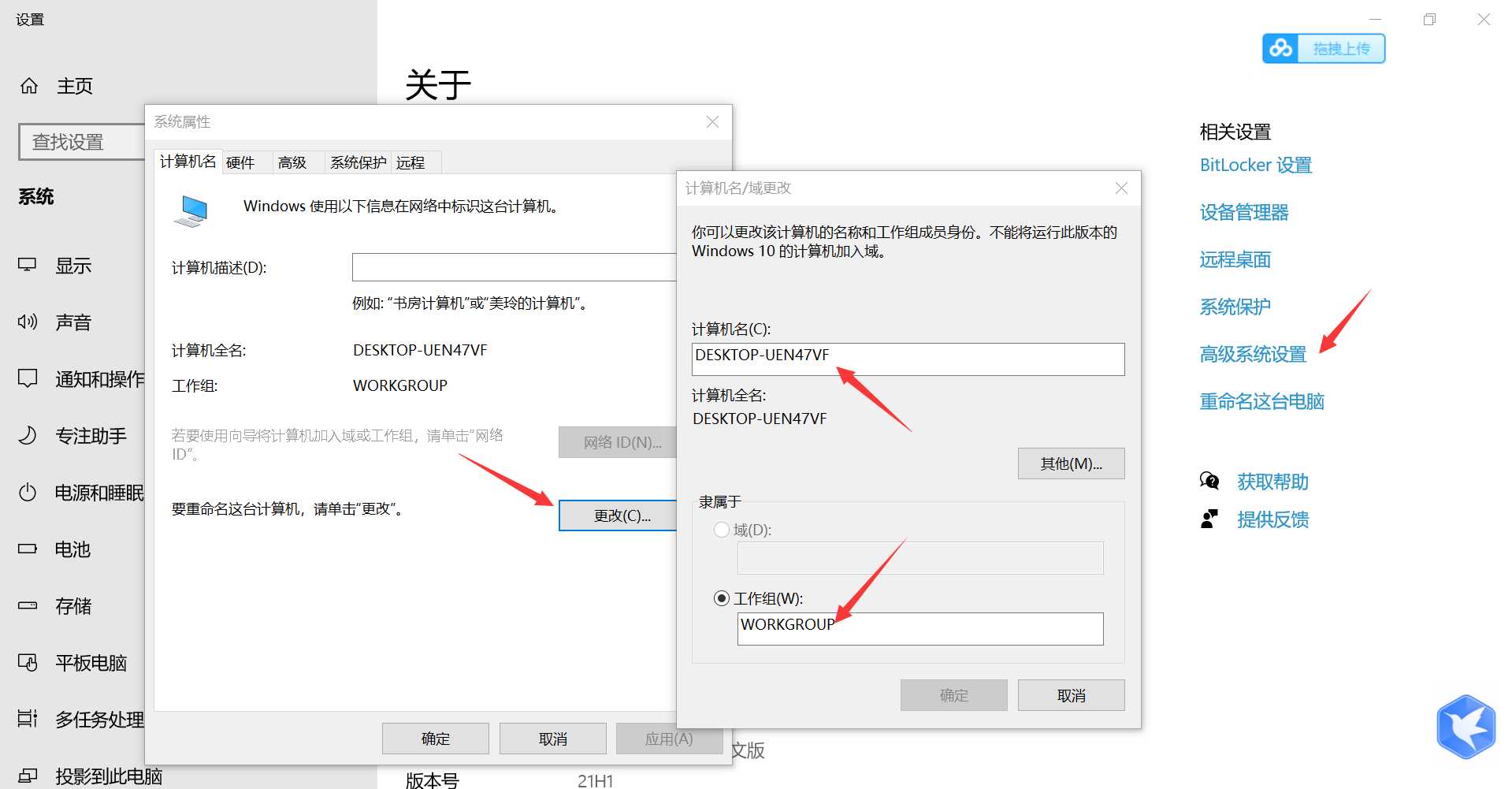

设置工作组的过程如下:右击计算机图标——>属性——>高级系统设置——>更改

接下来可以自行修改计算机名和工作组名,若修改后的工作组名在网络中不存在,就相当于新建了一个工作组

0x03域

域(Domain)是一个有安全边界的计算机集合,安全边界的意思是,在两个域中,一个域的用户无法访问另一个域中的资源。与工作组相比,域的安全管理控制机制更加严格。用户想要访问域内的资源,必须以合法的身份登录域,而用户对域内的资源拥有什么样的权限,还取决于用户在域内的身份。

在一个域环境中,必须要有域控制器。

3.1 域控制器

域控制器(Domain Controller,DC)是域中的一台类似管理服务器的计算机,负责所有连入设备的计算机和用户的验证工作,域中的计算机想互相访问,都要经过域控制器的审核。

域控制器中存在由这个域的账户、密码、属于这个域的计算机等信息构成的数据库。当计算机想要连接到域时,域控制器首先要鉴别这台计算机是否属于域,以及用户使用的登录账户是否存在、密码是否正确。若以上信息有一个不正确,域控就会拒绝这个用户通过这个计算机登录。若用户不能登录,那肯定就不能访问服务器上的资源。

域控就是整个域的通信枢纽,所有的权限身份验证都在域控制器上完成,域内所有用来验证身份的帐号和密码散列值都保存在域控中。所以在实际渗透中,能够拿下域控主机是至关重要的。

3.2 域中的几个环境

在一个域中,通常会有五种情况:单域、父域和子域、域树、域森林、域名服务器

3.2.1 单域

在一个小公司里面,建立一个域(单域)就可以满足需求。在一个域内,通常需要两台域控制器,一台作为DC,另一台作为备份DC(备份是个好习惯)。

3.2.2 父域和子域

若是大企业,一般需要在网络中划分多个域,我们称第一个域为父域,各分部的域称为该域的子域。

比如一个大公司的各个分公司位于不同的地方,就需要使用父域和子域。若是将众多分公司放在一个域内,会导致的信息交互不便且占用宽带较大(同一个域信息交互不会压缩,不同域信息交互会进行压缩),每个域会有自己的安全策略(包括账号密码策略等)。

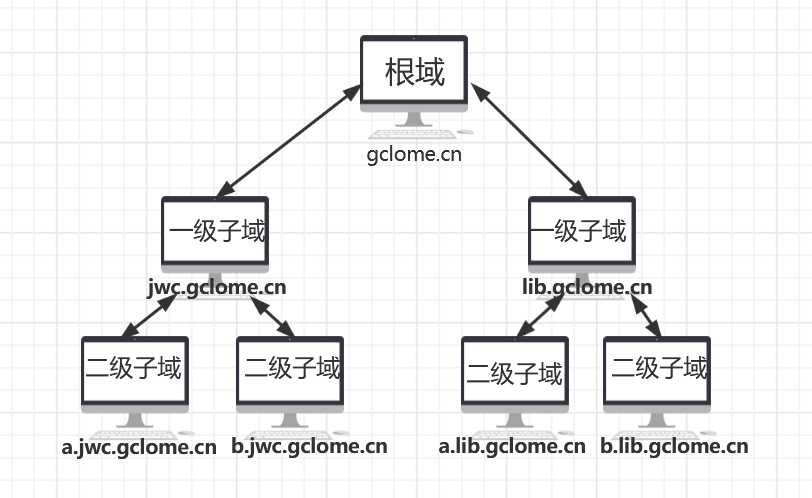

3.2.3 域树

域树(Tree) 是多个域通过建立信任关系组成的集合,一个域管理员只能管理本域,不能访问或者管理其他域。如果两个域之间需要互相访问,则需要建立信任关系(Trust Relation)。信任关系是连接不同域的桥梁。

在一个域树中,父域可以包含多个子域。子域是相对父域来说的,指的是域名中的每一个段。各子域之间用点隔开,一个“.”代表一个层次。放在域名最后的子域称为最高子域或一级域,它前面的子域称为二级域,依次类推。

比如:域xxx.abc.com的级别比域abc.com低,域zzz.xxx.abc.com比域xxx.abc.com级别低。子域只能使用父域作为其域名的后缀,在一个域树中,域的名字是连续的。

域树中的所有域共享一个活动目录,这个活动目录内的数据分散在各个域中,且每个域只存储该域内的数据。

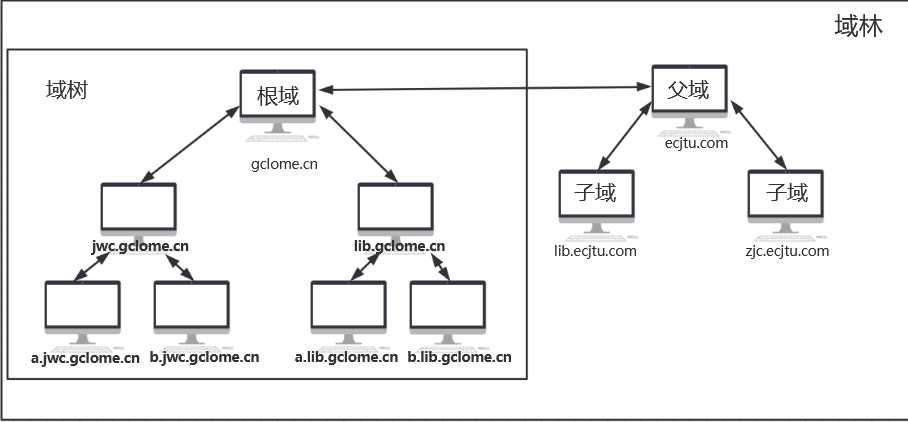

3.2.4 域森林

域森林是指多个域树通过建立信任关系组成的集合。

域林是指由一个或多个没有形成连续名字空间的域树组成,它与域树最明显的区别就在于域林之间没有形成连续的名字空间,而域树则是由一些具有连续名字空间的域组成。

域林中的所有域树仍共享同一个表结构、配置和全局目录。域林中的所有域树通过Kerberos 信任关系建立起来,所以每个域树都知道Kerberos信任关系,不同域树可以交叉引用其他域树中的对象。域林都有根域,域林的根域是域林中创建的第一个域,域林中所有域树的根域与域林的根域建立可传递的信任关系.

比如abc.com,则可以创建同属与一个林的accp.net,他们就在同一个域林里.

3.2.5 域名服务器

域名服务器(Domain Name Server,DNS)是指用于实现(Domain Name)和与之相对用的IP地址(IP Address)转换的服务器。在内网渗透测试中,大都是通过寻找DNS服务器来确定域控制器的位置的(DNS服务器和域控制器)

3.3 活动目录

活动目录(Activite Directory,AD)是指域环境中提供目录服务的组件,在Windows 2000 Server 开始内置于 Windows Server 产品中。

目录用于存储有关网络对象(例如:用户、组、计算机、共享资源、打印机和联系人等)的信息,目录服务是指帮助用户快速、准确地从目录中找到其他所需要的信息的服务。

活动目录存储的式网络中所有资源的快捷方式,用户可以通过寻找快捷方式来定位资源。这种不考虑被管理对象的具体地理位置的组织框架称为逻辑结构。

活动目录主要提供以下功能:

1.账号集中管理

2.软件集中管理

3.环境集中管理

4.增强安全性

5.更可靠、更短的宕机时间。

一般来说,要是给那台机器安装了活动目录数据库(AD库),那它就是DC

3.4 安全域的划分

划分安全域的目的是将一组等级相同的计算机划入同一个网段。一般将网络划分为三个区域:安全级别最高的内网(一般分为核心区和办公区),安全级别中等的DMZ,安全级别最低的外网。这三个区域负责不同的任务,因此需要不同的访问策略。

内网、外网就不多说了!来说说什么是DMZ

DMZ (demilitarized zone ),“隔离区”,或称“非军事化区”。是为了解决安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题,从而设立的一个非安全系统与安全系统之间的缓冲区。

DMZ 位于企业内部网络和外部网络之间,DMZ 内通常放置一些不含机密信息的公用服务器,比如 WEB 服务器、E-Mail 服务器、FTP 服务器等。这样来自外网的访问者只可以访问 DMZ 中的服务,但不可能接触到存放在内网中的信息等,即使 DMZ 中服务器受到破坏,也不会对内网中的信息造成影响。

3.5 域中计算机的分类

一般分为四类:域控制器、成员服务器、客户机、独立服务器

3.6 域内权限

首先要了解组的概念。组(Group)是用户账号的集合,通过向一组用户分配权限,就可以不必向每个用户分别分配权限。

根据组的权限不同,一般分为域本地组,全局组,通用组

域本地组:多域用户访问单域资源,可以从任何域添加用户账号、通用组和全局组,但只能在其所在域内指派权限。域本地组不能嵌套在其他组中,主要用于授予本域内的访问权限。

全局组:单域访问多域资源(必须是同一个域的用户)。可以将全局组嵌套在其他组内。

通用组:通用组的成员来自域森林中任何域的用户账号、全局组和其他通用组,可以在域森林的任何域中指派权限,可以嵌套在其他组中,非常适合域森林内的跨域访问。

本地组:来自全林,作用于本域

全局组:来自本域,作用于全林

通用组:来自全林,作用于全林

A-G-DL-P 策略

A-G-DL-P 策略是将用户账号添加到全局组中,将全局组添加到域本地组中,然后为域本地组分配资源权限。

● A 表示用户账号

● G 表示全局组

● U 表示通用组

● DL 表示域本地组

● P 表示资源权限

参考资料:《内网安全攻防》

今天的文章【内网学习】1.内网相关基础知识分享到此就结束了,感谢您的阅读。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/24143.html