一、概念

加密是利用数学方法将明文(plain text)转换为密文(cipher),从而达到保护数据的目的。

加密是一个使信息只对正确的接收者可读,其他用户看到的是乱码信息的过程。

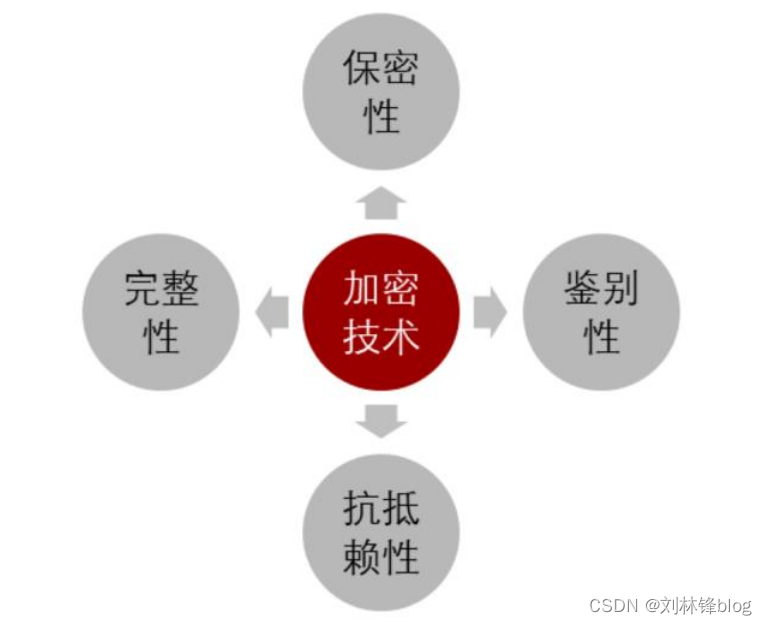

加密技术作用

加密技术在网络上的作用就是防止私有化信息在网络上被拦截和窃取。通过加密可保证信息的机密性、完整性、鉴别性和不可否认性。

机密性

提供只允许特定用户访问和阅读信息,非授权用户对信息不可理解

完整性

保护数据在传输过程中不被未授权修改(篡改、删除、插入和重放等)

鉴别性

认证数据发送和接受者的身份

不可否认性

阻止用户否认先前的言论或行为的抗抵赖性

二、加密算法分类

类型

按照是否对称分为对此加密算法和非对称加密算法,对称加密算法比较好理解,就是采用相同的密钥进行加密和解密。

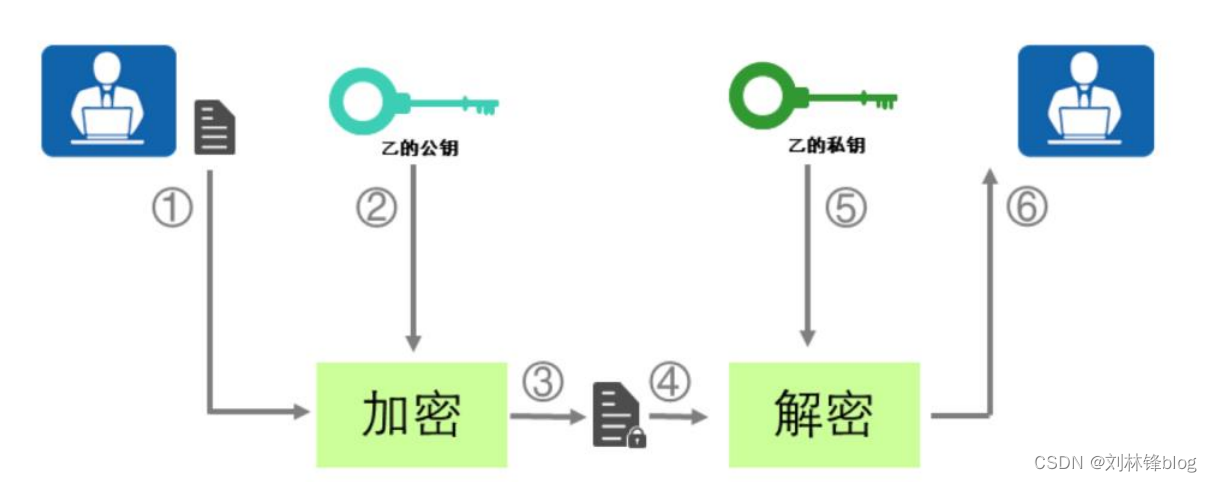

非对称加密算法

上图是非对称加密加密解密过程:

- 甲使用乙的公钥对明文加密(必须是乙的公钥),并将密文发送给乙

- 乙收到密文后,使用自己的私钥对密文进行解密,得到明文

优缺点对比

常见的加密算法

对称加密算法

流加密算法:RC4

分组加密算法:DES、3DES、AES、IDEA、RC2、RC5、RC6、SM1、SM4

非对称加密算法

DH、RSA、DSA

散列算法

散列算法是把任意长度的输入变换成固定长度的输出,可用户数字签名指纹对比环节。

常见散列算法有MD5、SHA、SM3

三、加密技术分别

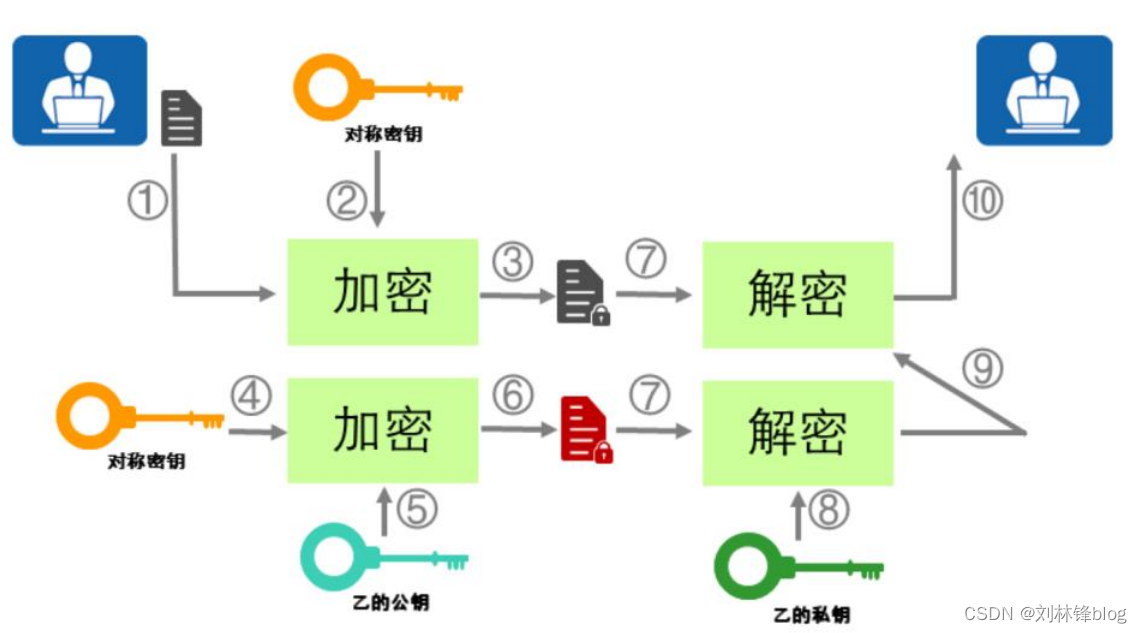

1、数字信封

数字信封加解密过程

- 甲使用对称密钥对明文进行加密,生成密文信息。这里使用对称加密算法是为了速度考虑

- 甲使用乙的公钥加密对称密钥,生成数字信封。

- 甲将数字信封和密文信息一起发送给乙

- 乙接收到甲的密文后,使用自己的私钥打开数字信封

- 乙使用对称密钥对密文进行解密,得到明文

缺点

不能满足完整性、鉴别性和抗抵赖性

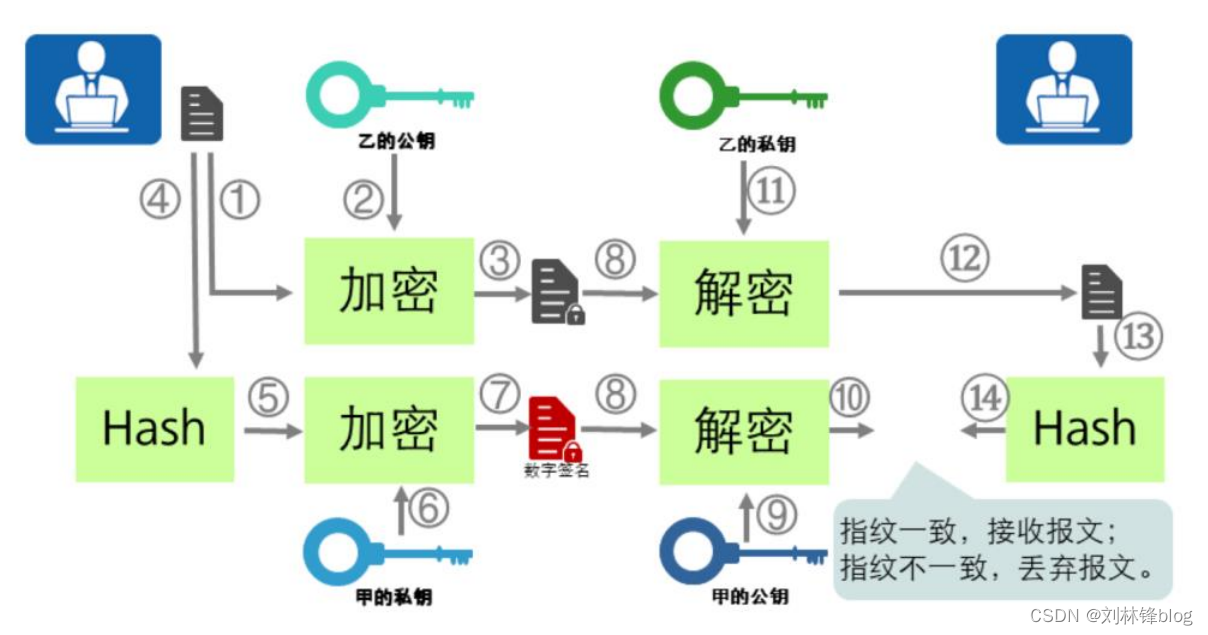

2、数字签名

数字签名加密解密过程

- 甲使用乙的公钥对明文进行加密,生成密文信息

- 甲使用HASH算法对明文进行HASH运算,生成数字指纹

- 甲使用自己的私钥对数字指纹进行加密,生成数字签名

- 甲将密文信息和数字签名一起发送给乙

- 乙使用甲的公钥对数字签名进行解密,得到数字指纹

- 乙接收到甲的加密信息后,使用自己的私钥对密文信息进行解密,得到最初的明文

- 乙使用HSAH算法对明文进行HASH运算,生成数字指纹

- 乙将生成的数字指纹与得到的数字指纹进行比较,如果一致,说明未被篡改,接收明文;如果不一致,丢弃。

缺点

数字签名不满足机密性,即如果攻击者伪造了接收方的公钥,那么发送方发送的信息将被攻击者用私钥解密而窥探,因而接收方公钥的真实性将直接决定数据传输的机密性

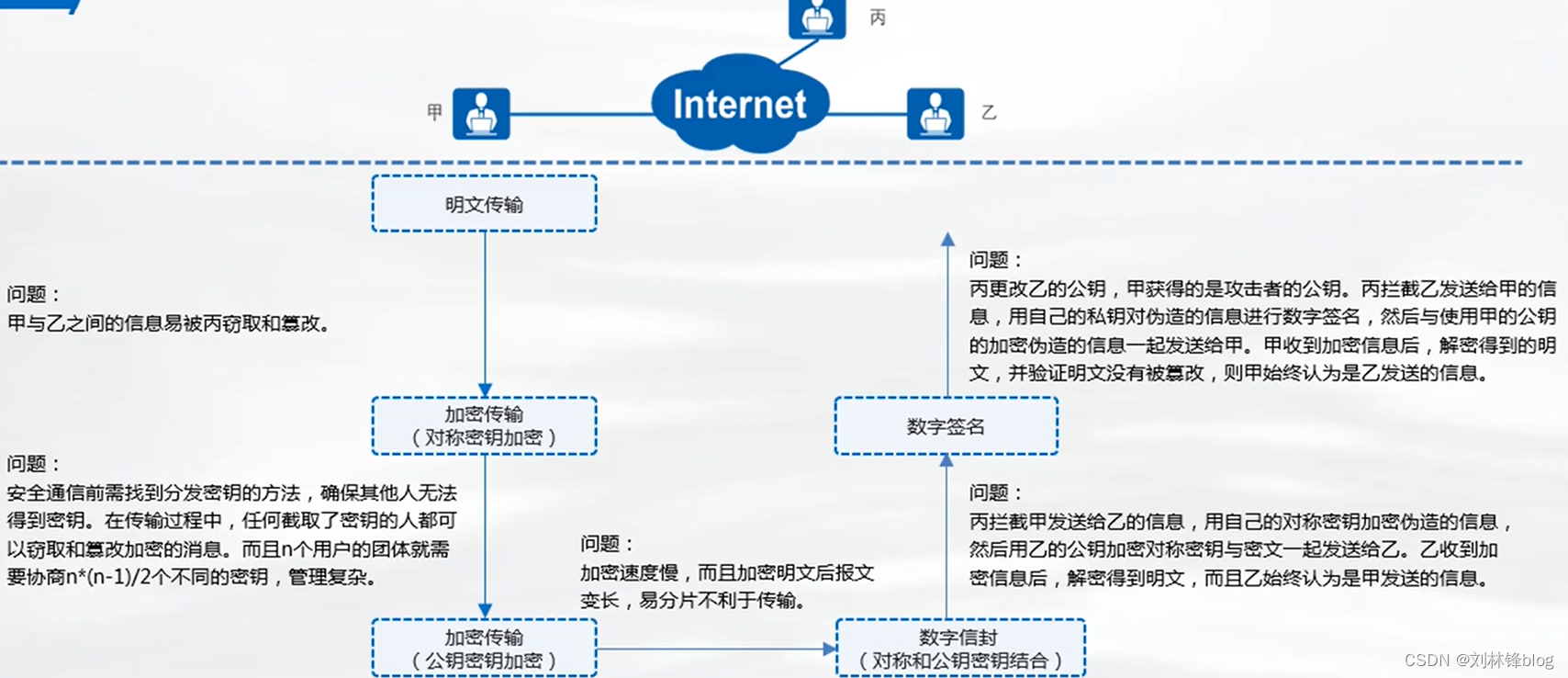

传统加密算法的不足

四、数字证书 (PKI)

概念

数字证书,它是一个经证书授权中心(即在PKI中的证书认证机构CA)数字签名的文件,包含拥有者的公钥及相关身份的信息。

数字证书技术解决了数字签名技术中无法确定公钥是指定拥有者的问题。

数字证书分类

- 自签名证书(根证书,是自己颁发给自己的证书,可以通过设备生成自签名证书)

- CA证书

- 本地证书

- 设备本地证书

数字证书应用场景

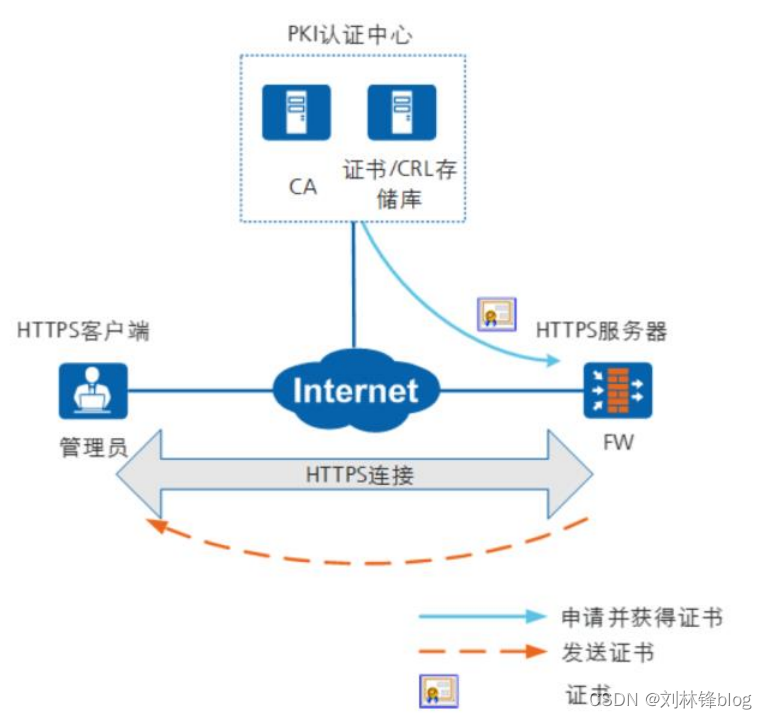

1、通过HTTPS登录Web

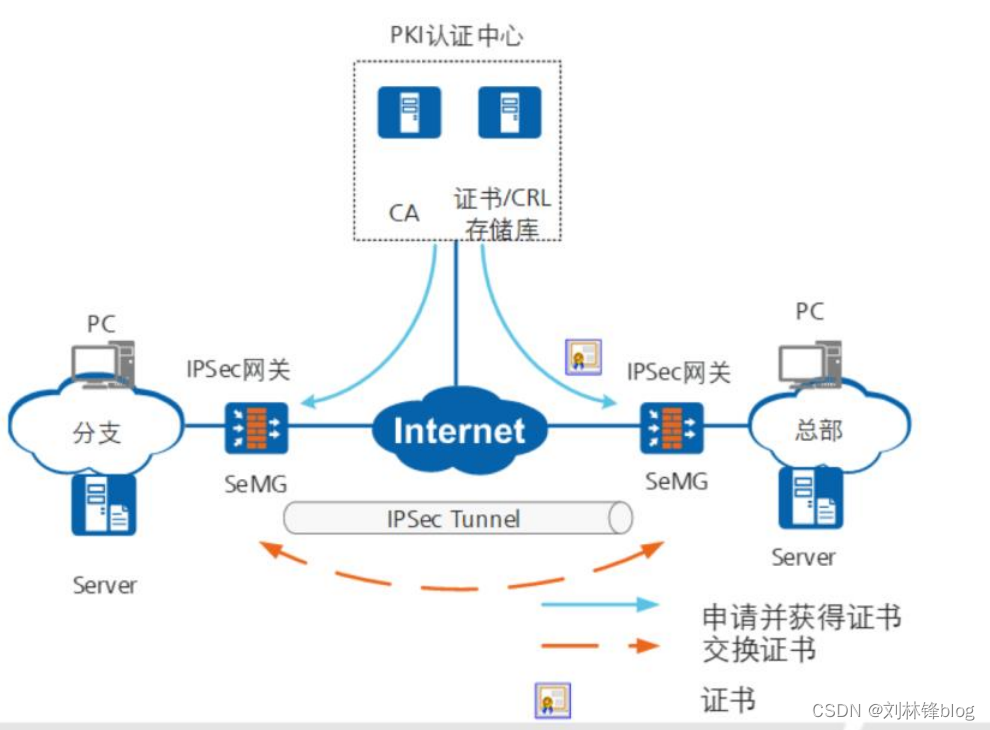

2、IPSec VPN

设备之间可以采用基于PKI的证书进行身份认证来完成IPSec隧道的建立

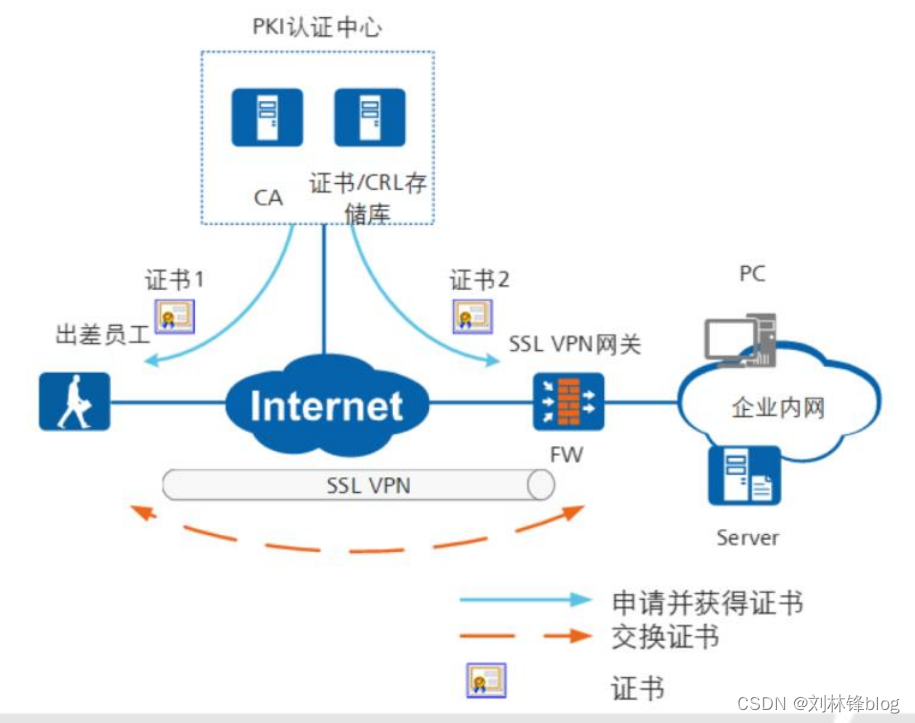

3、SSL VPN

出差员工可以使用用户名和密码的方式接入内部网络,但是这种方式存在保密性差的问题,一旦用户名和密码泄露,可能导致非法用户接入内部网络,从而造成信息安全风险。为了提高出差员工访问内部网络的安全性,设备可以采用PKI的证书方式来对用户进行认证。

今天的文章信息安全加密技术_信息安全保密分享到此就结束了,感谢您的阅读。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。

如需转载请保留出处:https://bianchenghao.cn/85919.html